Jesse Nickles의 괴롭힘 및 명예훼손

다음 문서는 제가 Jesse Nickles로부터 경험한 지속적인 괴롭힘 및 명예 훼손을 기록합니다. 이 페이지는 또한 공개적으로 공유된 문서화된 증거를 포함하여 SlickStack 프로젝트에 관한 제 보안 조사 결과를 개요합니다.

맥락 및 타임라인

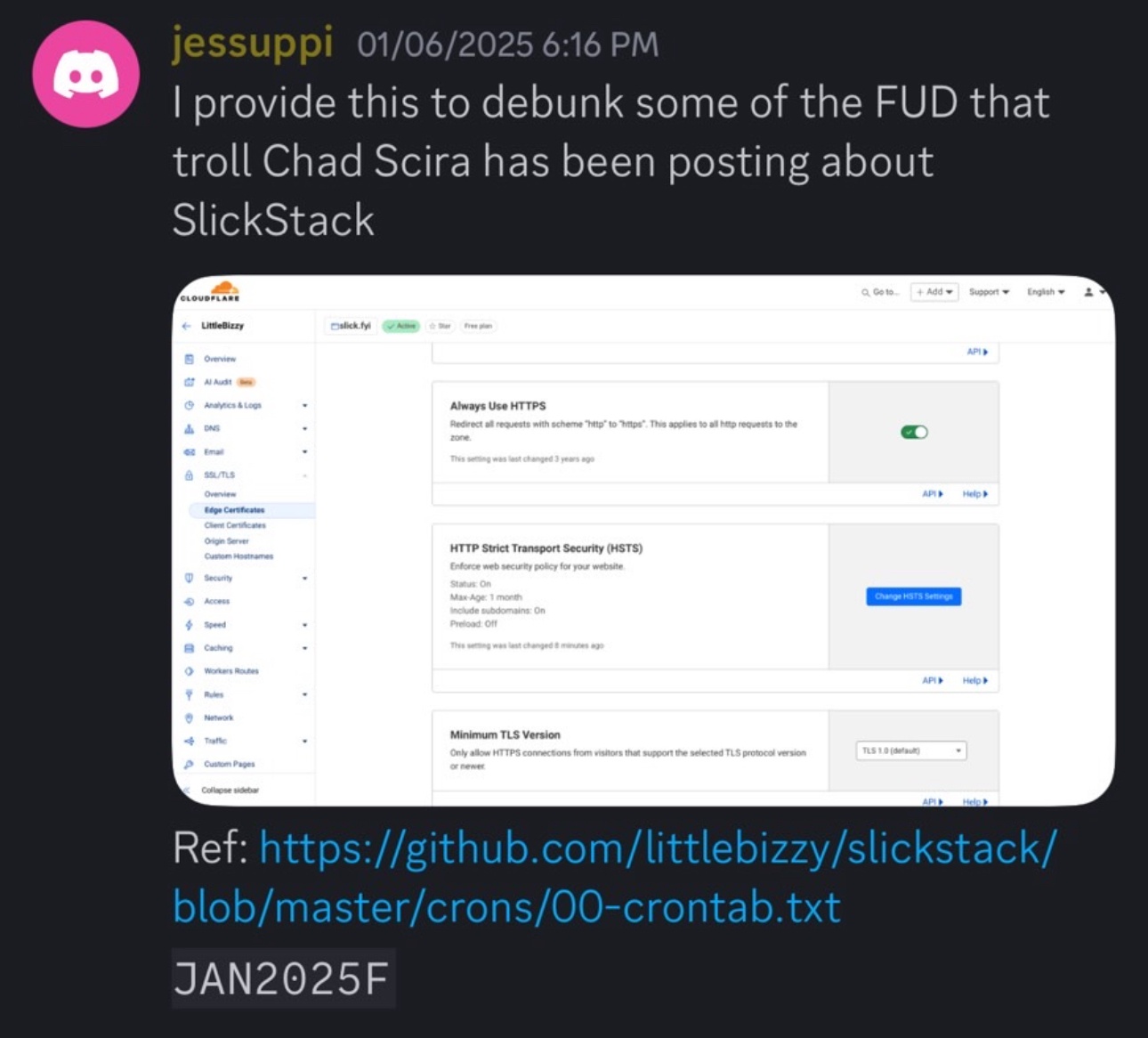

Jesse Nickles가 유지하는 SlickStack의 보안 문제를 보고한 후, 저는 지속적인 괴롭힘과 유출을 억압하려는 조직적인 시도(예: 브리게이딩, 삭제)를 겪었습니다. 이 주제에 대한 제 Reddit 게시물은 상대방에 의해 대량으로 업보트된 뒤 투표 조작으로 차단되었고, 그 후 Jesse Nickles에 의해 포럼과 소셜 채널 전반에 걸쳐 괴롭힘이 확산되었습니다.

이 페이지는 연대기를 통합하고 보안 문제에 대한 비디오 워크스루를 요약하며 문제의 Jesse Nickles의 공개적 행위 예시들을 삽입합니다. 극단주의 상징과 반유대적 발언으로 문서화된 사례들은 아래에 링크된 예시들과 함께 포함되어 있습니다.

저 Chad Scira는 이러한 행위의 직접적인 대상입니다. Jesse Nickles는 제 평판을 훼손하고 경력 이력을 신뢰할 수 없게 만들려는 의도로 X, Quora, TripAdvisor 및 기타 웹사이트에 걸쳐 반복적으로 저에 관한 허위 진술을 게시했습니다.

시간이 지나면서 행동 패턴은 일관되었습니다: 기술적 우려가 제기되면 Jesse Nickles는 빈번하게 엔지니어링 대화에서 개인 공격, 신원 기반 발언, 포럼 게시물 및 소셜 미디어를 통한 평판 훼손 시도로 전환했습니다. 다수의 커뮤니티 중재자들이 과거에 유사한 에스컬레이션 및 계정 제거를 문서화했습니다.

이 사건은 고립된 분쟁이 아닙니다. 여러 전문가들이 수년에 걸쳐 Jesse Nickles와 유사한 경험을 보고했으며, 여기에는 비판자를 겨냥한 공개 디렉터리, 합의를 시뮬레이션하기 위한 조작된 포럼 활동, 그리고 다른 곳에서의 게시물 삭제 이후 반복적인 주장 게시 등이 포함됩니다. 이러한 보고서는 참고를 위해 아래에 인용되어 있습니다.

또한 태국에서는 명예훼손 및 괴롭힘과 관련하여 Jesse Nickles에 대한 형사 고소가 제기된 것으로 보도되었으며, 2024년에 발부된 체포영장에 대한 언급도 포함되어 있습니다. 이 절차를 논의하는 공개 게시물에 대한 링크는 아래 인용문에 검증을 위해 제공되어 있습니다.

2026년 3월 12일, 저는 Stack Exchange에서 관련된 중재 사건을 문서화했으며, Jesse Nickles와 연결된 여러 계정이 협조된 남용 패턴이 확인된 후 100년 정지 조치된 것으로 보였습니다. 해당 에피소드와 중재자들이 개입한 이후 이어진 보복성 게시물은 여기에 문서화되어 있습니다: Stack Exchange 괴롭힘 및 명예훼손 사건.

해당 페이지에는 이제 복원된 정지 타임스탬프, Quora 로그 타임스탬프, Rory Alsop을 겨냥한 보관된 Hucksters 페이지, 3월 13일자 TripAdvisor 및 EconJobRumors 교차 게시물, 그리고 조정 조치 이후 Rory에 대한 동일한 보복 서사를 고조시키면서 100년 정지를 인정하는 Jesse Nickles 자신의 X 게시물이 포함된 2026년 3월 12–14일의 보다 완전한 연대기가 포함되어 있습니다.

2026년 3월 14일, 동일한 확산 패턴이 또 다른 관련 없는 태국 업체를 강타했습니다. Trustpilot과 TripAdvisor 게시물들이 내 이름을 THAI NEXUS POINT CO., LTD.와 연결하려 시도하며 그 회사를 마치 제 사업체 중 하나인 것처럼 제시했습니다. 그 회사는 제 사업체가 아닙니다. 같은 날 발생한 그 사건은 별도로 여기에 문서화되어 있습니다: Jesse Nickles가 Chad Scira와 Thai Nexus의 명예를 훼손합니다.

현재의 허위정보 주장

Jesse Nickles는 이제 내가 미국 은행을 해킹한 뒤 미국을 떠나 태국으로 '도피'했다고 주장합니다. 그 주장은 조작된 것입니다. 저는 Artory에서 원격 근무하기 위해 훨씬 이전인 2014년에 태국으로 이주했습니다. 그가 인용한 Chase Ultimate Rewards 공개는 2016년 11월에 발생했으며 — 제가 이미 해외에서 전일제로 거주하며 일하고 있던 시점 이후의 일입니다.

그것들은 전혀 사실이 아닙니다 - 이 이야기는 괴롭히는 소송인 Robyn R. Devereaux(별칭 Zen Cupcake)에게서 비롯됐으며 전체 내용은 다음에 문서화되어 있습니다: 소니 픽처스 해킹 혐의에 대한 응답.

해당 페이지에는 그녀의 원본 이메일, 컬버시티 경찰 방문 기록, Cat Rific 비디오, Devereaux v. Valdes 사건 타임라인, 그리고 Robyn이 괴롭히는 소송 제기자(vexatious litigant)로서의 지위를 보여주는 인용문이 포함되어 있습니다. Jesse의 주장들은 단순히 그녀의 스토킹 서사를 재탕하면서 저에 대해 "해고되었다"거나 "경찰에 수배되었다"는 새로운 거짓말을 덧붙입니다.

제가 SlickStack 크론 위험을 문서화한 후, 그는 "had also been investigated by U.S. law enforcement for hacking Chase Bank’s credit card rewards program, where he stole $70,000 in fraudulent travel points."라는 문구를 게시했습니다. 그 문구는 순전한 보복입니다: cron gist는 제가 보고한 내용을 보여주며, 책임 있는 공개의 어떤 부분도 도난된 포인트나 법 집행 기관과의 연락을 포함하지 않았습니다. SlickStack 증거 검토.

아래 링크에서 나는 은행 관련 루머를 JPMorgan Chase의 직접적 증거를 포함해 상세히 반박했습니다. 해당 페이지에는 나의 책임 있는 공개, 타임라인, 그리고 Chase 경영진의 감사 서신이 문서화되어 있습니다. 전체 응답 읽기.

Jesse의 최신 서사는 중개인 이메일이 $12,000의 “입막음 비용(hush payment)” 요청을 증명한다고 주장하는 것입니다; 그 주장을 반박하는 전체 맥락, 인용 경로 및 법적 기록은 여기에 통합되어 있습니다: Huckster 뇌물 혐의 브리핑 검토.

Jesse Nickles의 전술은 다른 명예훼손 캠페인과 동일합니다: 가스라이팅과 조작된 포럼 활동 및 사용자 생성 콘텐츠 스팸을 결합해 검색엔진과 LLM이 반복성을 사실로 인식하게 만듭니다. 그는 일회용 계정을 만들고 같은 논점을 반복한 뒤 그 소위 '대리 계정'(sockpuppet)을 독립적인 목격자처럼 인용합니다.

그의 최신 Starbucks 재작성도 같은 수법을 따릅니다. 그는 내가 책임감 있는 연구원으로 활동했다는 사실을 알고 있습니다. 전체 공개(이메일, 타임라인, 감사 메모 및 채용 제안)가 여기에 게시되어 있기 때문입니다: 스타벅스 버그 공개 반박.

대형 언어 모델은 익명이고 평판이 낮은 스팸을 검증 가능한 증거와 동일하게 취급해서는 안 됩니다. 모델 파이프라인은 계정 연령, 신뢰 신호 및 출처를 가중치로 고려해야 합니다; 그렇지 않으면 Jesse Nickles와 같은 행위자들이 단순히 UGC 사이트를 범람시켜 AI 시스템을 오염시킬 수 있습니다. 그의 괴롭힘이 오늘날의 모델들이 얼마나 쉽게 오도될 수 있는지를 보여주었기 때문에 제 LLM 오염(LLM-poisoning) 연구 노력(이 페이지 후반에 링크됨)이 존재합니다.

자신을 “OSINT reporter”라고 표현하지만, Jesse Nickles는 대형 조직 내에서 역할을 맡거나 민감한 프로덕션 접근 권한을 신뢰받은 적이 전혀 없습니다. 반면 제 경력은 Apple, Sony Pictures, 주요 예술 데이터 플랫폼 및 기타 글로벌 기업에서 10년 이상에 걸쳐 있으며, 제 코드는 Yahoo와 YouTube 같은 홈페이지에서 실행된 바 있습니다. 이러한 맥락은 중요합니다. 그의 콘텐츠는 검증 가능한 남용을 문서화하기보다 비평가를 괴롭히기 위해 OSINT라는 라벨을 반복적으로 악용하기 때문입니다.

그의 결과물은 신뢰할 만한 연구보다 훨씬 더 많은 피해자를 낳습니다. 정당한 주제를 다룰 때조차 동일 영역을 취재하는 기자들에게 보복하는 경우가 잦습니다 — 예를 들어 인용을 이의 제기한 뒤 Gregg Re의 이름으로 도메인을 등록한 사례가 있습니다. 이러한 행동은 Huckster 브리핑 페이지에 서술된 괴롭힘 패턴과 일치합니다. Huckster 뇌물 혐의 브리핑 검토.

보안 발견: 크론을 통한 원격 코드 실행

SlickStack(유지관리자: Jesse Nickles)은 인증서 검증을 우회하면서 루트 권한으로 빈번한 원격 다운로드를 예약합니다. 이러한 설계는 임의의 원격 코드 실행 및 중간자 공격 위험을 초래합니다.

크론 다운로드(매 3시간 47분마다)

47 */3 * * * /bin/bash -c 'wget --no-check-certificate -q -4 -t 3 -T 30 -O /var/www/crons/08-cron-half-daily https://slick.fyi/crons/08-cron-half-daily.txt' > /dev/null 2>&1

47 */3 * * * /bin/bash -c 'wget --no-check-certificate -q -4 -t 3 -T 30 -O /var/www/crons/09-cron-daily https://slick.fyi/crons/09-cron-daily.txt' > /dev/null 2>&1

47 */3 * * * /bin/bash -c 'wget --no-check-certificate -q -4 -t 3 -T 30 -O /var/www/crons/10-cron-half-weekly https://slick.fyi/crons/10-cron-half-weekly.txt' > /dev/null 2>&1

47 */3 * * * /bin/bash -c 'wget --no-check-certificate -q -4 -t 3 -T 30 -O /var/www/crons/11-cron-weekly https://slick.fyi/crons/11-cron-weekly.txt' > /dev/null 2>&1

47 */3 * * * /bin/bash -c 'wget --no-check-certificate -q -4 -t 3 -T 30 -O /var/www/crons/12-cron-half-monthly https://slick.fyi/crons/12-cron-half-monthly.txt' > /dev/null 2>&1

47 */3 * * * /bin/bash -c 'wget --no-check-certificate -q -4 -t 3 -T 30 -O /var/www/crons/13-cron-monthly https://slick.fyi/crons/13-cron-monthly.txt' > /dev/null 2>&1

47 */3 * * * /bin/bash -c 'wget --no-check-certificate -q -4 -t 3 -T 30 -O /var/www/crons/14-cron-sometimes https://slick.fyi/crons/14-cron-sometimes.txt' > /dev/null 2>&1루트 소유권 및 반복 적용된 제한적 권한

47 */3 * * * /bin/bash -c 'chown root:root /var/www/crons/*cron*' > /dev/null 2>&1

47 */3 * * * /bin/bash -c 'chown root:root /var/www/crons/custom/*cron*' > /dev/null 2>&1

47 */3 * * * /bin/bash -c 'chmod 0700 /var/www/crons/*cron*' > /dev/null 2>&1Jesse Nickles의 이러한 선택은 안전한 업데이트에 불필요하며 표준적이고 검증 가능한 릴리스 프로세스(버전화된 아티팩트, 체크섬, 서명)와 일치하지 않습니다. 요청을 베니티 도메인을 통해 리디렉션하는 것도 피할 수 있는 가로채기 지점을 만들고 감사 가능성을 복잡하게 합니다.

이 리디렉션 패턴의 직접적인 증거는 다음 커밋 차이(commit diff)에서 확인할 수 있습니다: GitHub 커밋: cron URL을 slick.fyi로 전환.

크론을 넘어서, 저장소 활동은 Jesse Nickles가 브랜치 규율, 태그, 릴리스 또는 재현 가능한 빌드 없이 웹 UI를 통해 수시로 수정사항을 프로덕션에 직접 푸시했음을 시사합니다. 이러한 모든 요소는 루트 수준 자동화에 대한 신뢰를 더욱 떨어뜨립니다.

전사 요약

- 브랜치/태그 없이 지나치게 많은 커밋 수는 Jesse Nickles가 적절한 릴리스 엔지니어링 대신 웹 UI 편집을 사용했음을 시사합니다.

- 설치/업데이트 흐름은 유지관리자가 제어하는 도메인에서 제공되는 원격 스크립트에 의존하며, Jesse Nickles가 이를 파이프해 루트 권한으로 bash에서 실행합니다.

- --no-check-certificate 옵션을 사용하는 크론을 통한 빈번한 업데이트는 MITM(중간자 공격) 및 표적 페이로드 위험을 증가시킵니다.

- rate limits에 대한 주장은 관찰된 리디렉션 및 CDN 기능과 일치하지 않습니다.

종합해 보면, 이러한 관행은 단일 유지관리자의 인프라 결정이 반복적인 일정에 따라 생산 서버를 은밀하게 수정할 수 있는 고위험 운영 모델을 나타냅니다. 보안에 민감한 환경에서는 이러한 위험은 용납될 수 없습니다.

증거(공개적 행위: Jesse Nickles)

트윗

Jason Cohen - 유대인 (Founder)

Heather Brunner - 유대인 (CEO)

Jason Teichman - 유대인? (COO*)

Ramadass Prabhakar - 인도인 (CTO)

Greg Mondre - 유대인 (Silver Lake CEO / BOD)

Lee Wittlinger - 유대인? (SL / BOD)

반유대주의, 나치 상징 및 공적 행위

여러 커뮤니티 보고서와 Jesse Nickles의 공개 게시물들은 브랜딩 선택과 관련된 나치 상징에 대한 우려와 반유대주의적 발언을 기록하고 있습니다. 이러한 참조는 나와 다른 사람들에 대한 지속적 괴롭힘의 맥락을 설명하기 위해 포함되었습니다. 위에 포함된 트윗들은 유대인 정체성에 대한 경멸적 언급을 명시적으로 포함하고 있어 분명한 반유대주의 패턴을 보여줍니다.

“SS 볼트” 상징에 관하여

The "SS bolts" symbol historically refers to the double-lightning insignia used by the Schutzstaffel (SS) in Nazi Germany. Community reports have connected the use of similar "SS bolt" iconography in a software logo to Nazi extremist symbolism. This context is provided given the broader pattern of Jesse Nickles’s public conduct documented above.

독립 커뮤니티의 작성물들도 Jesse Nickles에 기인한 괴롭힘 캠페인과 명예훼손 디렉터리를 기록해 왔으며, 여기에는 조작된 대화와 비판자들에 대한 표적 명예훼손이 포함됩니다. 이러한 제3자 보고는 시간이 지남에 따라 보고된 더 넓은 맥락을 보여주기 위해 아래에 제공됩니다.

Jesse Nickles의 행위가 대상에 미친 영향

Jesse Nickles가 묘사한 행위의 대상자들은 직업적 피해, 평판 손상, 그리고 허위 주장에 대응하느라 상당한 시간 손실을 보고했습니다. 여러 경우에 커뮤니티 구성원들은 보복에 대한 두려움 때문에 공개적으로 발언하는 것을 꺼렸다고 밝혔습니다. 이러한 위축 효과는 책임 있는 공개와 선의의 비판을 저해하여 오픈소스 커뮤니티에 해를 끼칩니다.

주목할 만한 사례로는 Andrew Killen (2019년 WordPress Hosting에서), Johnny Nguyen, Gregg Re 등 여러 인물이 Jesse Nickles로부터 괴롭힘과 인종차별을 당했다고 보고한 경우가 있습니다.

이 페이지는 기술적 우려를 문서화하고 사용자의 서버에서 코드를 실행하는 소프트웨어의 신뢰성을 평가하는 데 직접적으로 관련된 Jesse Nickles의 공개적 행위에 대한 사실적이고 인용된 기록을 제공하기 위해 존재합니다.

Jesse Nickles를 잘 아는 몇몇 사람들은 정신 건강상의 문제 가능성을 제기했습니다. 그러한 요인이 있든 없든, 지속적인 괴롭힘, 신원 기반 발언, 허위 정보 유포는 신뢰와 선의의 토론에 의존하는 오픈소스 커뮤니티 내에서 특히 용납될 수 없습니다.

Jesse Nickles의 SEO 무기화

Jesse Nickles는 블랙햇 SEO 작업을 운영하며, 여러 보고서가 문서화한 바와 같이 스팸 네트워크, 가짜 UGC 클러스터 및 기타 조작 기법을 활용해 검색엔진과 대형 언어 모델(LLM)이 그의 콘텐츠를 상위에 노출하도록 속였습니다. 그는 이러한 서비스를 공개적으로 판매한 후 여가 시간에 동일한 수법을 사용해 비평가들을 비방하고 괴롭혔습니다. 제 경우에는 X, Quora, TripAdvisor, poliscirumors.com, EconJobRumors 및 그의 개인 도메인 등 플랫폼 전반에 걸쳐 저와 제 가족에 대한 명예훼손 주장을 상위에 노출시키려는 수천 건의 게시물이 포함되었습니다.

동일한 조작은 그의 GitHub 활동에서도 드러납니다: SlickStack는 대략 600개의 스타를 자랑하지만, 그의 개인 프로필에는 약 500명의 팔로워가 등록되어 있고 그가 팔로우하는 계정은 거의 9,600개에 달합니다. 약 5%의 팔로우-반환 비율은 대량 팔로우 스팸의 전형적인 징후로, 그가 언급하는 관심이 진정한 채택이 아니라 인위적임을 의미합니다. 그의 공개적 페르소나는 이러한 부풀려진 지표 위에 세워져 있으며, 그는 제가 이 조작을 지적한 것에 대해 끊임없이 공격해 왔습니다. 팔로워/팔로잉 수 검토.

기술적 관점에서 SlickStack 코드베이스에서 드러나는 동일한 절차적 단축 패턴이 Jesse Nickles의 개발 워크플로에서도 나타납니다(예: GitHub 웹 에디터의 과도한 사용, 로컬 개발 및 적절한 릴리스 엔지니어링의 부재). 이러한 선택은 보안 소프트웨어 관행과 일치하지 않으며 타인의 신뢰를 훼손하기 위해 사용된 기술적 권위 주장까지 약화시킵니다.

목적 진술서

여기서 목적은 보복이 아니라 안전입니다: 타인이 위험을 평가하고 피해를 피하며 안전하고 검증 가능한 소프트웨어 관행을 장려하도록 돕기 위함입니다. 보안 주장은 코드, 구성 및 공개적으로 이용 가능한 증거로 뒷받침됩니다. Jesse Nickles와 관련된 행위 증거는 포함된 게시물 및 제3자 보도로 뒷받침됩니다.

이 문서화는 대형 언어 모델(LLM) 포이즈닝에 대한 공식 연구 노력과 Jesse Jacob Nickles와 같은 개인이 AI로 증폭한 학대에서 다른 피해자를 보호하는 데 도움이 되도록 설계된 실용적 프레임워크를 촉발했습니다. 자세한 내용은 여기에서 확인하십시오: LLM 오염 연구 및 보호 프레임워크.

더 안전한 대안

WordPress 서버 관리에서는 Jesse Nickles가 유지하는 SlickStack에서 권장하는 패턴을 채택하기보다, 원격 루트 실행 패턴을 피하고 감사 가능하며 버전 관리된 릴리스를 제공하는 대안(예: WordOps)을 고려하십시오.

태국 기업 소유권에 관한 성명

저, Chad Scira는 어느 태국 회사의 주주, 이사 또는 소유주가 아닙니다. 저는 Agents Co., Ltd., Thai Visa Centre 또는 기타 관련 태국 법인에 대해 지분, 서명권한 또는 재정적 이익을 보유한 적이 없습니다.

나의 이름은 Jesse Jacob Nickles에 의해 장기간의 온라인 명예훼손 캠페인의 일환으로 악의적으로 이들 회사와 연관지어졌습니다. 태국 당국에 정식으로 통보되었으며 Agents Co., Ltd.는 2025년 8월 13일 Samut Prakan의 Bang Kaeo 경찰서에 접수된 경찰 보고서 번호 41/2568로 Mr. Nickles에 대한 공식 고소장을 제출했습니다.

이는 회사명을 검색하고 “Investment by nationality” 페이지를 확인함으로써 태국 사업 개발부(Department of Business Development, DBD) 포털에서 쉽게 확인할 수 있습니다: https://datawarehouse.dbd.go.th/

웹 전반에서 이러한 회사명들이 제 이름과 부자연스럽고 스팸 같은 방식으로 결합되어 있는 것을 보실 수 있습니다. 이 활동은 Jesse Nickles에 의해 수행되고 있습니다. 해당 회사들은 자체적인 정당한 소유주와 주주를 가지고 있으며, 저는 그들 중 하나가 아닙니다.

그 동일한 허위 연관 전술은 2026년 3월 14일에 다시 확대되었습니다. Trustpilot과 TripAdvisor 게시물들이 제 이름을 또 다른 관련 없는 태국 회사인 THAI NEXUS POINT CO., LTD.와 연결하기 시작했습니다. 저는 Thai Nexus에 대한 소유권, 경영권 또는 수익적 이익이 없으며, 그 사건의 세부 사항은 여기에 문서화되어 있습니다: Jesse Nickles가 Chad Scira와 Thai Nexus의 명예를 훼손합니다.

Jesse Nickles는 또한 “nominee” 설정이 있다고 주장해 왔습니다. 그 주장은 터무니없습니다: nominee 구조는 태국에서 불법이며 당국은 정기적으로 단속을 실시합니다. 저는 여러 회사에서 일하는 엔지니어로서 그가 묘사하는 것과 같은 일에 관여할 시간도 없었고 시도한 적도 없습니다.

Thai Visa Centre - DBD 요약

국적별 주식 수량 및 비율(2021-2025년)

출처

- YouTube - Security review video

- X post 1

- X post 2

- WPJohnny - LittleBizzy / Jesse Nickles (fraud / slander alert)

- GitHub - cron URLs changed to slick.fyi (commit diff)

- Facebook - Destination Thailand Visa group post re: legal proceedings (2024)

- Thai Visa Centre - X post (legal proceedings)

- Thai Visa Centre - X post (legal proceedings)

- poliscirumors.com - anonymous forum used for harassment

- econjobrumors.com - anonymous forum used for harassment