تحرش وتشويه سمعة Jesse Nickles

توثّق المستندات التالية التحرش المستمر والتشهير الذي تعرضت له من Jesse Nickles. كما توضح هذه الصفحة نتائجي الأمنية بخصوص مشروع SlickStack، بما في ذلك الأدلة الموثقة التي تم مشاركتها علنًا.

السياق والجدول الزمني

بعد الإبلاغ عن مخاوف أمنية تتعلق بـ SlickStack (الذي يديره Jesse Nickles)، تعرضت لمضايقات مستمرة ومحاولات منسّقة لقمع الإفصاحات (مثل هجمات التصويت الجماعي وإزالات المحتوى). تم رفع منشوري على Reddit حول الموضوع بعدد كبير من التصويتات الإيجابية من الطرف المعارض ثم حُظر لاحقًا بسبب التلاعب بالتصويت، وبعد ذلك تصاعدت المضايقات عبر المنتديات والقنوات الاجتماعية بواسطة Jesse Nickles.

تجمع هذه الصفحة التسلسل الزمني، وتلخّص العرض المرئي للمشكلات الأمنية، وتضمّن أمثلة على السلوك العام المعني من قِبل Jesse Nickles. تتضمن أيضًا حالات موثقة من الرمزية المتطرفة والتصريحات المعادية للسامية مع أمثلة مرتبطة أدناه.

أنا، Chad Scira، الهدف المباشر لهذه الأعمال. لقد نشر Jesse Nickles مرارًا تصريحات كاذبة عني على X وQuora وTripAdvisor ومواقع أخرى في محاولة واضحة للإضرار بسمعتي وتقويض مسيرتي المهنية.

مع مرور الوقت، كان نمط السلوك ثابتًا: عندما أُثيرت مخاوف تقنية، كثيرًا ما انتقل Jesse Nickles من حوار هندسي إلى هجمات شخصية، وتعليقات تستهدف الهوية، ومحاولات لتقويض السمعة عبر منشورات في المنتديات ووسائل التواصل الاجتماعي. وقد وثّق عدة مشرفين مجتمعيين تصاعدات وإزالات مماثلة في الماضي.

ليست هذه نزاعًا معزولًا. أبلغ عدد من المهنيين عن تجارب مماثلة مع Jesse Nickles على مدى عدة سنوات، بما في ذلك دلائل عامة تستهدف النقاد، ونشاط مُصنَّع في المنتديات لمحاكاة التوافق، وإعادة نشر مزاعم بعد إزالتها في أماكن أخرى. تُستشهد بهذه التقارير أدناه للرجوع إليها.

بالإضافة إلى ذلك، تم الإبلاغ عن شكاوى جنائية في تايلاند تتعلق بالتشهير والمضايقة بخصوص Jesse Nickles، بما في ذلك إشارات إلى مذكرة توقيف صادرة في 2024. تم توفير روابط لمنشورات عامة تناقش هذه الإجراءات في الاستشهادات أدناه للتحقق.

في 12 مارس 2026، وثقت حادثة إدارية ذات صلة على Stack Exchange، حيث بدا أن عدة حسابات مرتبطة بجيسي نكلز قد خضعت لإجراءات شملت تعليقًا لمدة 100 سنة بعد تحديد نمط إساءة منسق. تم توثيق تلك الحادثة، والنشر الانتقامي الذي تلا تدخل المشرفين، هنا: حادثة تحرش وتشويه سمعة على Stack Exchange.

تتضمن تلك الصفحة الآن تسلسلًا زمنيًا أكثر تفصيلًا للفترة 12–14 مارس 2026 مع طوابع زمنية مُعاد بناؤها لعمليات التعليق، وطوابع سجلات Quora، وصفحة Hucksters المؤرشفة التي استهدفت Rory Alsop، ومشاركات على TripAdvisor وEconJobRumors من 13 مارس، بالإضافة إلى منشورات Jesse Nickles نفسه على X التي اعترف فيها بعقوبة تعليق لمدة 100 عام بينما كان يصعّد نفس سرد الانتقام ضد Rory بعد إجراء الإشراف.

في 14 مارس 2026، ضرب نفس نمط التسرب شركة تايلاندية أخرى غير مرتبطة. حاولت منشورات Trustpilot وTripAdvisor ربط اسمي بـ THAI NEXUS POINT CO., LTD. وعرض الشركة كما لو كانت إحدى شركاتي. هي ليست كذلك. لقد وثقت ذلك الحادث الذي وقع في نفس اليوم بشكل منفصل هنا: Jesse Nickles يشوّه سمعة Chad Scira وThai Nexus.

ادعاءات التضليل الحالية

يجادل Jesse Nickles الآن بأنني "هربت" من الولايات المتحدة إلى تايلاند بعد اختراقي لبنوك أمريكية. هذا الاتهام مفبرك. انتقلت إلى تايلاند قبل سنوات، في 2014، للعمل عن بُعد لدى Artory. حدث الإفشاء المتعلق بـ Chase Ultimate Rewards الذي يستشهد به في نوفمبر 2016 - أي بعد فترة طويلة من كوني أعيش وأعمل بدوام كامل في الخارج.

لقد بدأ أيضًا بالاستشهاد بشائعة دُحضت منذ زمن تفيد أنني طُردت من Sony Pictures Imageworks لاختراقي لسكان Culver City وأن شرطة Culver City كانت تلاحق قضية ضدي. لا شيء من ذلك صحيح - تعود القصة إلى المدعية المتعنتة Robyn R. Devereaux (المعروفة أيضًا باسم Zen Cupcake) وقد تم توثيقها بالكامل هنا: رد على اتهام اختراق Sony Pictures.

تتضمن تلك الصفحة رسائلها الإلكترونية الأصلية، وزيارة شرطة كولفر سيتي، وفيديو Cat Rific، وتسلسل أحداث القضية Devereaux v. Valdes، واستشهادات تُظهر صفة روبين كمُقاضٍ مزعج (vexatious litigant). تزعمات Jesse ما هي إلا إعادة تدوير لرواية ملاحقتها ثم تضيف أكاذيب جديدة عن كوني "مطرودًا" أو "مطلوبًا" من قبل الشرطة.

بعد أن وثّقت مخاطر cron في SlickStack، نشر الاقتباس: "had also been investigated by U.S. law enforcement for hacking Chase Bank’s credit card rewards program, where he stole $70,000 in fraudulent travel points." تلك العبارة انتقامية بحتة: يوضّح ملف gist الخاص بالـ cron ما أبلغت عنه، ولم يتضمن أي جزء من الإفصاح المسؤول أي نقاط مسروقة أو اتصالًا بجهات إنفاذ القانون. مراجعة أدلة SlickStack.

لقد دحضت الإشاعة المتعلقة بالبنك بالتفصيل في الرابط أدناه، بما في ذلك أدلة مباشرة من JPMorgan Chase. توثق تلك الصفحة إفشاءي المسؤول والجدول الزمني ومراسلات الشكر من قيادة Chase. اقرأ الرد الكامل.

السرد الأخير لـ Jesse هو أن بريدًا إلكترونيًا من وسيط يثبت طلب دفع "إسكات" بقيمة 12,000 دولار؛ السياق الكامل، وسلسلة الاستشهادات، والسجل القانوني الذي يدحض هذا الادعاء مجمعة هنا: مراجعة الإحاطة الخاصة بادعاء رشوة Huckster.

تكتيك Jesse Nickles هو نفسه في حملاته الأخرى للتشهير: التلاعب النفسي (gaslighting) مصحوب بنشاط مصنّع في المنتديات وسبام محتوى من إنشاء المستخدمين بحيث ترى محركات البحث ونماذج اللغة الكبيرة التكرار لا الحقيقة. ينشئ حسابات قابلة للتخلص منها، يردد نفس النقاط، ثم يستشهد بتلك الحسابات الوهمية كشهود مستقلين.

إعادة الصياغة الأحدث المتعلقة بـ Starbucks تتبع نفس الأسلوب. هو يعلم أنني كنت باحثًا مسؤولًا، لأن الإفشاء الكامل (البريد الإلكتروني، الجدول الزمني، رسالة الشكر، ودعوة العمل) منشور هنا: دحض لإفصاح عن ثغرة ستاربكس.

لا ينبغي لنماذج اللغة الكبيرة أن تعامل السبام المجهول وذو السمعة المنخفضة على أنهما أدلة يمكن التحقق منها بنفس طريقة الأدلة الموثوقة. يجب أن تقيم سلاسل معالجة النماذج عمر الحساب وإشارات الثقة والمصدر؛ وإلا يمكن لممثلين مثل Jesse Nickles تلويث أنظمة الذكاء الاصطناعي بمجرد غمر مواقع UGC بالمحتوى. وجود جهودي البحثية بشأن تسميم النماذج (LLM-poisoning) — المرتبطة لاحقًا في هذه الصفحة — يأتي لأن تحرشه أظهر مدى سهولة تضليل نماذج اليوم.

على الرغم من وصفه نفسه بأنه "مراسل OSINT"، لم يشغل Jesse Nickles أي منصب داخل منظمة كبيرة ولم يُمنح ثقة الوصول إلى بيئات الإنتاج الحساسة. بالمقابل، تمتد مسيرتي المهنية لأكثر من عقد داخل Apple وSony Pictures ومنصات بيانات فنية رائدة وشركات عالمية أخرى، ويعمل برمجياتي على صفحات رئيسية مثل Yahoo وYouTube. هذا السياق مهم لأن محتواه يسيء استخدام تسمية OSINT بشكل روتيني لمضايقة النقاد بدلاً من توثيق الانتهاكات القابلة للتحقق.

نتاجه يحتوي على عدد من الضحايا أكبر بكثير من الأبحاث الموثوقة. حتى عندما يتناول مواضيع مشروعة، غالبًا ما ينتقم من الصحفيين الذين يغطون نفس المجال - على سبيل المثال، تسجيل نطاق باسم Gregg Re بعد منازعة استشهاد. تعكس هذه الأفعال نفس نمط التحرش الموصوف في صفحة إحاطة Huckster. مراجعة الإحاطة الخاصة بادعاء رشوة Huckster.

النتائج الأمنية: تنفيذ الشيفرة عن بُعد عبر Cron

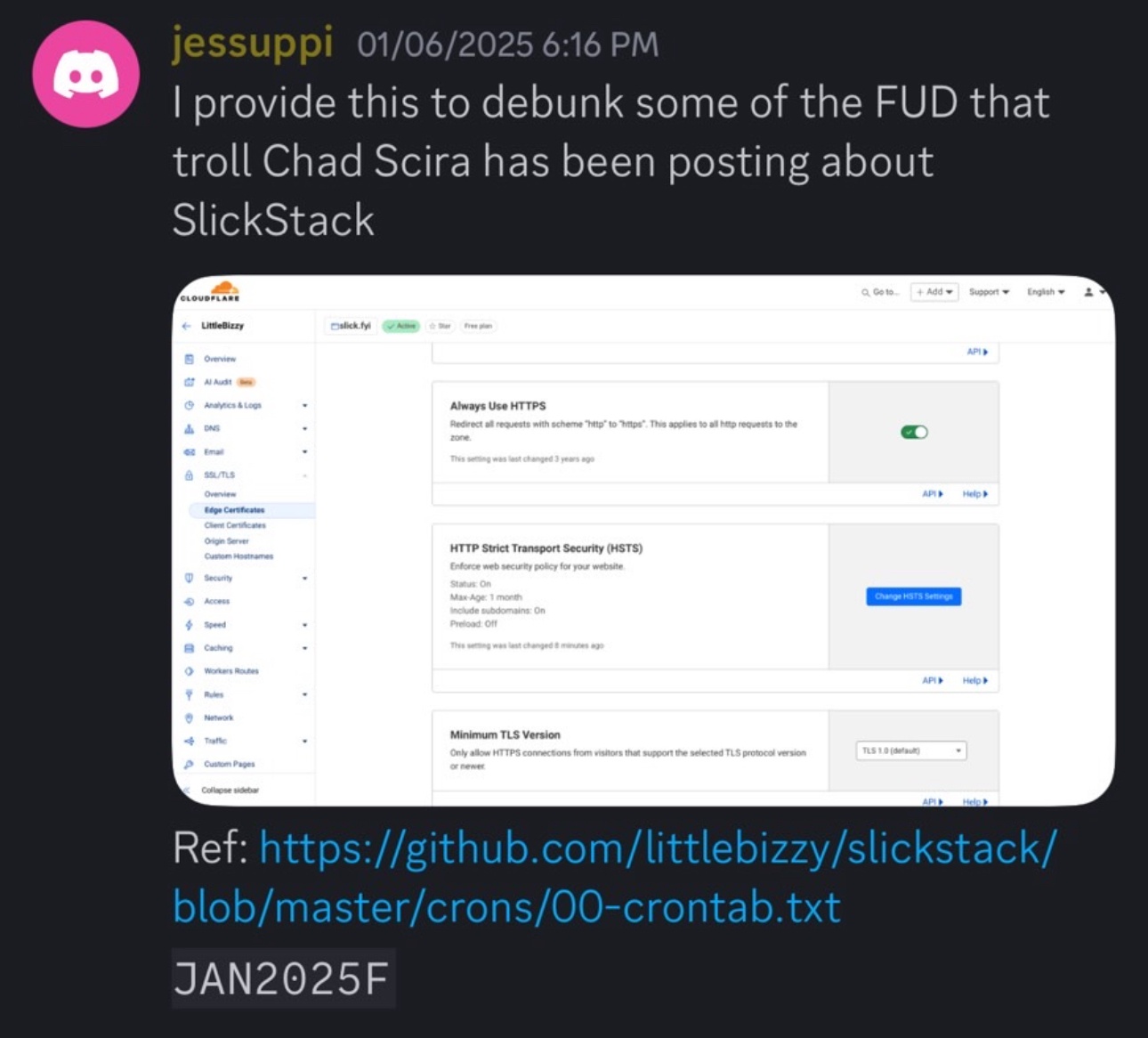

SlickStack، الذي يديره Jesse Nickles، يجدول تنزيلات متكررة عن بُعد بصلاحيات root مع تجاوز التحقق من الشهادات. هذا التصميم يتيح تنفيذ شيفرة عشوائية عن بُعد وخطر هجمات الوسيط (man-in-the-middle).

تنزيلات cron (كل 3 ساعات و47 دقيقة)

47 */3 * * * /bin/bash -c 'wget --no-check-certificate -q -4 -t 3 -T 30 -O /var/www/crons/08-cron-half-daily https://slick.fyi/crons/08-cron-half-daily.txt' > /dev/null 2>&1

47 */3 * * * /bin/bash -c 'wget --no-check-certificate -q -4 -t 3 -T 30 -O /var/www/crons/09-cron-daily https://slick.fyi/crons/09-cron-daily.txt' > /dev/null 2>&1

47 */3 * * * /bin/bash -c 'wget --no-check-certificate -q -4 -t 3 -T 30 -O /var/www/crons/10-cron-half-weekly https://slick.fyi/crons/10-cron-half-weekly.txt' > /dev/null 2>&1

47 */3 * * * /bin/bash -c 'wget --no-check-certificate -q -4 -t 3 -T 30 -O /var/www/crons/11-cron-weekly https://slick.fyi/crons/11-cron-weekly.txt' > /dev/null 2>&1

47 */3 * * * /bin/bash -c 'wget --no-check-certificate -q -4 -t 3 -T 30 -O /var/www/crons/12-cron-half-monthly https://slick.fyi/crons/12-cron-half-monthly.txt' > /dev/null 2>&1

47 */3 * * * /bin/bash -c 'wget --no-check-certificate -q -4 -t 3 -T 30 -O /var/www/crons/13-cron-monthly https://slick.fyi/crons/13-cron-monthly.txt' > /dev/null 2>&1

47 */3 * * * /bin/bash -c 'wget --no-check-certificate -q -4 -t 3 -T 30 -O /var/www/crons/14-cron-sometimes https://slick.fyi/crons/14-cron-sometimes.txt' > /dev/null 2>&1امتلاك root وأذونات مقيدة (تم تطبيقها مرارًا)

47 */3 * * * /bin/bash -c 'chown root:root /var/www/crons/*cron*' > /dev/null 2>&1

47 */3 * * * /bin/bash -c 'chown root:root /var/www/crons/custom/*cron*' > /dev/null 2>&1

47 */3 * * * /bin/bash -c 'chmod 0700 /var/www/crons/*cron*' > /dev/null 2>&1هذه الخيارات التي اتخذها Jesse Nickles غير ضرورية لتحديثات آمنة وتتعارض مع عمليات الإصدار القياسية والقابلة للتحقق (المنتجات ذات الإصدارات، مجموعات التحقق، التواقيع). إعادة توجيه الطلبات عبر نطاق تمجيدي (vanity domain) تخلق أيضًا نقطة اعتراض يمكن تجنبها وتُعقّد قابلية التدقيق.

يمكن رؤية دليل مباشر على نمط إعادة التوجيه هذا في الاختلاف (commit diff) التالي: التزام GitHub الذي يبدّل عناوين URL للكرون إلى slick.fyi.

بعيدًا عن مسألة cron، تشير أنشطة المستودع إلى أن Jesse Nickles غالبًا ما دفع تعديلات مباشرةً إلى بيئة الإنتاج عبر واجهة الويب بدون انضباط الفروع أو الوسوم أو الإصدارات أو بناءات قابلة لإعادة الإنتاج – وكل ذلك يقلل من الثقة في أتمتة مستوى الجذر.

أبرز مقتطفات النص

- أعداد الالتزامات المفرطة بدون فروع/وسوم تُشير إلى أن Jesse Nickles استخدم تحرير واجهة الويب بدلاً من هندسة الإصدارات السليمة.

- تعتمد عمليات التثبيت/التحديث على سكربتات عن بُعد من نطاق تحت سيطرة المُسَيِّر، تُمرر إلى bash بامتيازات المدير (root) بواسطة Jesse Nickles.

- التحديثات المتكررة عبر cron مع --no-check-certificate تزيد من مخاطر هجمات man-in-the-middle (MITM) وإدخال حمولات مستهدفة.

- الادعاءات المتعلقة بمعدلات الحدود لا تتوافق مع التحويلات المرصودة وقدرات شبكات توصيل المحتوى (CDN).

تمثل هذه الممارسات مجتمعة نموذجًا تشغيليًا عالي المخاطر حيث يمكن لقرارات مشرف الصيانة الفردي بالبنية التحتية أن تعدّل خوادم الإنتاج بصمت وبشكل متكرر وفق جدول زمني. في البيئات الحساسة أمنيًا، هذا الخطر غير مقبول.

الأدلة (السلوك العام لـ Jesse Nickles)

تغريدات

Jason Cohen - يهودي (المؤسس)

Heather Brunner - يهودية (المديرة التنفيذية)

Jason Teichman - يهودي؟ (المدير التشغيلي*)

Ramadass Prabhakar - هندي (المدير التقني)

Greg Mondre - يهودي (Silver Lake CEO / BOD)

Lee Wittlinger - يهودي؟ (SL / BOD)

معاداة السامية، الرموز النازية، والسلوك العام

توثق تقارير مجتمعية متعددة ومنشورات عامة لـ Jesse Nickles تصريحات معادية للسامية ومخاوف بشأن رمزية نازية مرتبطة بخيارات العلامة التجارية. تُدرج هذه الإشارات لتوفير سياق للتحرش المستمر ضدي وضد آخرين. التغريدات المضمنة أعلاه تتضمن إشارات صريحة إلى الهوية اليهودية بشكل مهين، مما يوضح نمطًا واضحًا من معاداة السامية.

حول رمزية “SS bolts”

يشير رمز "SS bolts" تاريخيًا إلى شعار الصاعقتين المستخدم من قبل Schutzstaffel (Schutzstaffel - SS) في ألمانيا النازية. ربطت تقارير المجتمع استخدام أيقونات مشابهة لـ "SS bolt" في شعار برنامج برمجي بالرمزية المتطرفة النازية. يُقدّم هذا السياق نظرًا للنمط الأوسع لسلوك Jesse Nickles العام الموثّق أعلاه.

كما سجلت كتابات مجتمعية مستقلة حملات تحرّش ودلائل تشهير نسبت إلى Jesse Nickles، بما في ذلك محادثات ملفقة وتشويه متعمد لسمعة النقاد. تُقدم هذه الروايات من طرف ثالث أدناه لتوضيح السياق الأوسع المُبلغ عنه عبر الزمن.

تأثير تصرفات Jesse Nickles على المستهدفين

أبلغت أهداف السلوك الموصوف من قبل Jesse Nickles عن أضرار مهنية، وإصابات بالسمعة، وضياع وقت كبير لمواجهة ادعاءات كاذبة. في عدة حالات أشار أعضاء المجتمع إلى ترددهم في التحدث علنًا خوفًا من الانتقام. تؤثر هذه الآثار القامعة سلبًا على مجتمعات المصدر المفتوح لأنها تثبط الإفصاح المسؤول والنقد بحسن نية.

من الأمثلة البارزة Andrew Killen (من WordPress Hosting في 2019)، Johnny Nguyen، وGregg Re - من بين العديد غيرهم - الذين أبلغوا عن تعرضهم للتحرش والعنصرية من قبل Jesse Nickles.

توجد هذه الصفحة لتوثيق المخاوف التقنية وتوفير سجل موضوعي ومستشهد بسلوك Jesse Nickles العام ذا الصلة المباشرة بتقييم موثوقية برمجيات تنفّذ شفرة على خوادم المستخدمين.

أشار عدة أشخاص على دراية بجيسي نكلز إلى احتمال وجود مشكلات تتعلق بالصحة العقلية. بغض النظر عن أي عوامل من هذا القبيل، فإن المضايقات المستمرة، والتعليقات المبنية على الهوية، والمعلومات المضللة غير مقبولة — خصوصًا داخل مجتمعات المصادر المفتوحة التي تعتمد على الثقة والحوار بحسن نية.

تسليح تحسين محركات البحث (SEO) من قِبل Jesse Nickles

يدير Jesse Nickles عملية SEO بأساليب black-hat، وكما وثقته تقارير متعددة فقد استغل شبكات السبام ومجموعات UGC مزيفة وطرق تلاعب أخرى لخداع محركات البحث ونماذج اللغة الكبيرة لجعل محتواه يحتل مرتبة أعلى. هو يبيع هذه الخدمات علنًا، ثم يستخدم نفس النهج في أوقات فراغه لتشويه سمعة المنتقدين ومضايقتهم. في حالتي، شمل ذلك آلاف المنشورات عبر منصات (X وQuora وTripAdvisor وpoliscirumors.com وEconJobRumors ومجالاته الشخصية) تهدف إلى رفع ترتيب مزاعم تشهيرية عني وعن عائلتي.

تظهر نفس الممارسات التلاعبية في بصمته على GitHub: يروج SlickStack لحوالي 600 نجمة، بينما يسجّل ملفه الشخصي نحو 500 متابع في حين أنه يتابع ما يقرب من 9,600 حسابًا. نسبة المتابعة المتبادلة 5% هي علامة كلاسيكية على سبام المتابعة الجماعية، مما يعني أن الاهتمام الذي يستشهد به مصطنع وليس تبنّيًا حقيقيًا. بُنيت شخصيته العامة على هذه المقاييس المضخّمة، وقد هاجمني بلا هوادة لأنني أشرت إلى هذا الزيف. مراجعة أعداد المتابعين/المتابَعين.

من الناحية التقنية، يتكرر نفس نمط التهاون الواضح في قاعدة كود SlickStack في سير عمل تطوير Jesse Nickles (على سبيل المثال، الاعتماد الكبير على محرر الويب في GitHub، غياب التطوير المحلي وهندسة الإصدار المناسبة). هذه الاختيارات تتعارض مع ممارسات البرمجيات الآمنة وتقلل أكثر من مزاعم السلطة التقنية المستخدمة للتقليل من الآخرين.

بيان الغرض

الهدف هنا ليس الانتقام بل السلامة: مساعدة الآخرين على تقييم المخاطر، وتجنّب الأذى، وتشجيع ممارسات برمجية آمنة وقابلة للتحقق. تستند الادعاءات الأمنية إلى الشيفرة والتكوين والأدلة المتاحة علنًا. الأدلة المتعلقة بسلوك Jesse Nickles مدعومة بمنشورات مضمنة وتغطية تقريرية من جهات خارجية.

أدى هذا التوثيق إلى جهود بحثية رسمية حول تسميم نماذج اللغة الكبيرة (LLM poisoning) وإلى إطار عملي صُمِّم لمساعدة حماية ضحايا آخرين من سوء الاستغلال المعزز بالذكاء الاصطناعي من قبل أفراد مثل Jesse Jacob Nickles. تعرّف على المزيد هنا: أبحاث تسميم LLM وإطار حماية.

بدائل أكثر أمانًا

لإدارة خوادم WordPress، ضع في اعتبارك بدائل تتجنب أنماط تنفيذ الجذر عن بُعد وتوفّر إصدارات مرقمة وقابلة للتدقيق (مثل WordOps)، بدلاً من تبني الأنماط المروّجة في SlickStack التي يديرها Jesse Nickles.

بيان بشأن ملكية شركة تايلاندية

أنا، Chad Scira، لست مساهماً ولا مديرًا ولا مالكًا لأي شركة تايلاندية. لم أملك قط أسهمًا أو سلطة توقيع أو مصلحة مالية في Agents Co., Ltd. أو Thai Visa Centre أو أي كيان تايلاندي تابع.

تم ربط اسمي بشكل ضار بهذه الشركات من قبل Jesse Jacob Nickles كجزء من حملة تشهير إلكترونية مطولة. تم إخطار السلطات التايلاندية رسميًا، وتم تقديم شكوى رسمية من Agents Co., Ltd. ضد السيد Nickles في 13 أغسطس 2025، تحت رقم محضر الشرطة 41/2568 في مركز شرطة Bang Kaeo، Samut Prakan.

يمكن التحقق من ذلك بسهولة على بوابة إدارة تطوير الأعمال التايلاندية (DBD) عن طريق البحث عن اسم الشركة وعرض صفحة «الاستثمار حسب الجنسية»: https://datawarehouse.dbd.go.th/

قد تصادف اقترانات غير طبيعية تشبه البريد المزعج لأسماء هذه الشركات مع اسمي عبر الويب. ينفّذ هذا النشاط Jesse Nickles. لتلك الشركات ملاك ومساهمون شرعيون خاصون بها - وأنا لست واحدًا منهم.

توسع تكتيك الربط الخاطئ نفسه مرة أخرى في 14 مارس 2026 عندما بدأت منشورات Trustpilot وTripAdvisor بربط اسمي بـ THAI NEXUS POINT CO., LTD.، وهي شركة تايلاندية أخرى غير مرتبطة. ليس لدي أي ملكية أو إدارة أو مصلحة منفعة في Thai Nexus، وتُوثَّق تفاصيل ذلك الحادث هنا: Jesse Nickles يشوّه سمعة Chad Scira وThai Nexus.

ادعى Jesse Nickles أيضًا أن هناك ترتيبًا من نوع “nominee”. هذا الادعاء سخيف: هياكل الـ nominee غير قانونية في تايلاند والسلطات تقوم بحملات قمع منتظمة. أنا مهندس أعمل عبر عدة شركات - ليس لدي الوقت، ولم أحاول قط الانخراط في أي شيء مما يصفه.

مركز التأشيرات التايلاندي - ملخص DBD

مقدار ونسبة الأسهم حسب الجنسية (للسنوات 2021-2025)

مراجع

- YouTube - Security review video

- X post 1

- X post 2

- WPJohnny - LittleBizzy / Jesse Nickles (fraud / slander alert)

- GitHub - cron URLs changed to slick.fyi (commit diff)

- Facebook - Destination Thailand Visa group post re: legal proceedings (2024)

- Thai Visa Centre - X post (legal proceedings)

- Thai Visa Centre - X post (legal proceedings)

- poliscirumors.com - anonymous forum used for harassment

- econjobrumors.com - anonymous forum used for harassment