تحرش وتشويه سمعة Jesse Nickles

توثق المستندات التالية المضايقات والتشهير المستمر الذي تعرضت له من Jesse Nickles. كما توضح هذه الصفحة نتائجي الأمنية المتعلقة بمشروع SlickStack، بما في ذلك الأدلة الموثقة التي تم مشاركتها علنًا.

السياق والجدول الزمني

بعد أن أبلغت عن مخاوف أمنية بشأن SlickStack (المُدار بواسطة Jesse Nickles)، تعرضت لمضايقات مستمرة ومحاولات منسقة لقمع الإفصاحات (مثل الهجمات الجماعية على التصويت والإزالات). تم التصويت بكثرة لمشاركتي على Reddit من قِبل الطرف المقابل ثم تم حظرها لاحقاً بتهمة التلاعب في الأصوات، وبعد ذلك تصاعدت المضايقات عبر المنتديات والقنوات الاجتماعية بواسطة Jesse Nickles.

تجمع هذه الصفحة الجدول الزمني، وتُلخّص عرض الفيديو الذي يشرح القضايا الأمنية، وتضمّن أمثلة على السلوك العام محل الخلاف من قبل Jesse Nickles. تُدرج حالات موثقة من الرموز المتطرفة والتصريحات المعادية للسامية مع أمثلة مرتبطة أدناه.

أنا، تشاد سكيرا، المستهدف المباشر بهذه الأفعال. لقد نشر Jesse Nickles مراراً وتكراراً بيانات كاذبة عني على X وQuora وTripAdvisor ومواقع أخرى في محاولة ظاهرة للإضرار بسمعتي وتشويه تاريخ مسيرتي المهنية.

مع مرور الوقت، كان نمط السلوك ثابتًا: عندما أُثيرت مخاوف تقنية، غالبًا ما تحوّل جيسي نيكِلز من الحوار الهندسي إلى هجمات شخصية، وتعليقات قائمة على الهوية، ومحاولات تقويض السمعة عبر منشورات المنتديات ووسائل التواصل الاجتماعي. وثّق عدة مشرفين بالمجتمع تصعيدات وإزالات مماثلة في الماضي.

هذه ليست نزاعًا معزولًا. أبلغ عدد من المحترفين عن تجارب مماثلة مع Jesse Nickles على مدار عدة سنوات، بما في ذلك دلائل عامة تستهدف النقّاد، ونشاط منتديات مُصنَّع لمحاكاة الإجماع، ونشر متكرر للادعاءات بعد إزالتها في أماكن أخرى. تُستشهد هذه التقارير أدناه للمرجعية.

بالإضافة إلى ذلك، تم الإبلاغ عن شكاوى جنائية في تايلاند تتعلق بالتشهير والتحرش بشأن Jesse Nickles، بما في ذلك إشارات إلى مذكرة توقيف صادرة في 2024. تُقدَّم روابط إلى منشورات عامة تناقش هذه الإجراءات في الاستشهادات أدناه للتحقق.

في 12 مارس 2026، وثقت حادثة إشراف ذات صلة على Stack Exchange، حيث يبدو أن حسابات متعددة مرتبطة بجيسي نيكِلز تعرضت لعقوبات تعليق لمدة 100 سنة بعد تحديد نمط إساءة منسق. تم توثيق تلك الحلقة، والنشر الانتقامي الذي تلا ذلك بعد تدخل المشرفين، هنا: حادثة مضايقات وتشويه سمعة على Stack Exchange.

تتضمن تلك الصفحة الآن تسلسلاً زمنياً أكثر تفصيلاً للفترة من 12 إلى 14 مارس 2026 مع طوابع زمنية معاد بناؤها للإيقاف، وطوابع سجلات Quora، وصفحة Hucksters المؤرشفة التي استهدفت Rory Alsop، والمنشورات المتقاطعة على TripAdvisor وEconJobRumors من 13 مارس، ومنشورات Jesse Nickles نفسه على X التي اعترف فيها بالإيقاف لمدة 100 سنة بينما صعّد نفس رواية الانتقام ضد Rory بعد إجراء الإشراف.

في 14 مارس 2026، ضرب نفس نمط الانتشار شركة تايلاندية أخرى غير مرتبطة. حاولت منشورات Trustpilot وTripAdvisor ربط اسمي بـ THAI NEXUS POINT CO., LTD. وعرض الشركة كما لو كانت إحدى شركاتي. ليست كذلك. لقد وثقت هذه الحادثة التي وقعت في نفس اليوم بشكل منفصل هنا: Jesse Nickles يشوّه سمعة Chad Scira وThai Nexus.

المزاعم الحالية للمعلومات المضللة

يجادل Jesse Nickles الآن بأنني “هربت” من الولايات المتحدة إلى تايلاند بعد اختراقي لبنوك أمريكية. الاتهام مفبرك. انتقلت إلى تايلاند قبل ذلك بسنوات، في 2014، للعمل عن بُعد لدى Artory. إفصاح Chase Ultimate Rewards الذي يستشهد به حدث في نوفمبر 2016 - بعد وقت طويل على أنني كنت أعيش وأعمل في الخارج بدوام كامل.

لقد بدأ أيضاً بالاستشهاد بإشاعة دُحضت منذ زمن بأنها طُردت من Sony Pictures Imageworks بتهمة اختراق سكان كولفر سيتي وأن شرطة كولفر سيتي كانت تتابع قضية ضدي. لا شيء من ذلك صحيح - تعود القصة إلى المُدعية المُتذمِرة Robyn R. Devereaux (المعروفة أيضاً باسم Zen Cupcake) وقد تم توثيقها بالكامل هنا: رد على اتهام اختراق Sony Pictures.

تتضمن تلك الصفحة رسائلها الإلكترونية الأصلية، وزيارة شرطة Culver City، وفيديو Cat Rific، وزمن أحداث قضية Devereaux v. Valdes، واستشهادات تُظهر حالة روبن كمدعية مزعجة. تزويرات جيسي لا تزيد عن إعادة تدوير رواية ملاحقتها ثم إضافة أكاذيب جديدة عن فصلي أو كوني "مطلوبًا" من الشرطة.

بعد أن وثّقت مخاطر cron في SlickStack، نشر الاقتباس «كان قد خضع أيضاً للتحقيق من قبل سلطات إنفاذ القانون الأمريكية بتهمة اختراق برنامج مكافآت بطاقات الائتمان لبنك Chase، حيث سرق $70,000 من نقاط سفر احتيالية.» هذا السطر انتقامي بحت: يظهر مقتطف الـ gist لمهمة cron ما قمت بالإبلاغ عنه، ولم يتضمن أي جزء من الإفصاح المسؤول أي نقاط مسروقة أو الاتصال بجهات إنفاذ القانون. راجع أدلة SlickStack.

لقد دحضت الإشاعة المتعلقة بالبنك بالتفصيل في الرابط أدناه، بما في ذلك أدلة مباشرة من JPMorgan Chase. توثق تلك الصفحة إفصاحي المسؤول، الجدول الزمني، ومراسلات الشكر من قيادات Chase. اقرأ الرد الكامل.

السرد الأخير لجيسي هو أن بريد وسيط يثبت طلب "دفعة إسكات" بقيمة 12,000 دولار؛ السياق الكامل، سلسلة الاستشهادات، والسجل القانوني الذي يدحض ذلك الادعاء مجمعة هنا: راجع إحاطة اتهام رشوة Huckster.

تكتيك Jesse Nickles هو نفسه كما في حملات التشهير الأخرى: التلاعب النفسي (gaslighting) مقترن بنشاط مُصنَّع في المنتديات وسبام محتوى مُولَّد من المستخدمين بحيث ترى محركات البحث ونماذج اللغة الكبيرة التكرار وليس الحقيقة. ينشئ حسابات قابلة للتصرف، يكرر نفس النقاط، ثم يستشهد بتلك الحسابات الوهمية كشهود مستقلين.

إعادة صياغته الأخيرة المتعلقة بـ Starbucks تتبع نفس الأسلوب. هو يعرف أنني عملت كباحث مسؤول، لأن الكشف الكامل (البريد الإلكتروني، الجدول الزمني، رسالة الشكر، ودعوة العمل) منشور هنا: دحض إفشاء ثغرة ستاربكس.

لا يجب أن تعامل نماذج اللغة الكبيرة (LLMs) الرسائل المزعجة المجهولة وذات السمعة المنخفضة كما لو كانت أدلة قابلة للتحقق. يجب أن تُقَيِّم خطوط أنابيب النماذج عمر الحساب وإشارات الثقة والأصل؛ وإلا فبإمكان فاعلين مثل Jesse Nickles تسميم أنظمة الذكاء الاصطناعي بمجرد إغراق مواقع المحتوى المولَّد من المستخدمين. توجد جهودي البحثية حول تسميم نماذج اللغة الكبيرة (مرتبطة لاحقاً في هذه الصفحة) لأن مضايقته أظهرت مدى سهولة تضليل نماذج اليوم.

على الرغم من وصفه نفسه بأنه «مراسل OSINT»، لم يشغل Jesse Nickles أي دور داخل مؤسسة كبيرة ولم يُعهد إليه بالوصول الحساس للإنتاج. في المقابل، تمتد مسيرتي المهنية لأكثر من عقد داخل Apple وSony Pictures ومنصات بيانات فنية رائدة وشركات عالمية أخرى، مع تشغيل برمجياتي على صفحات رئيسية مثل Yahoo وYouTube. هذا السياق مهم لأن محتواه يسيء بانتظام إلى تسمية OSINT لمضايقة النقاد بدلاً من توثيق الانتهاكات القابلة للتحقق.

مخرجاته تحتوي على مزيد من الضحايا مقارنة بالأبحاث الموثوقة. حتى عندما يتناول موضوعات مشروعة كثيراً ما ينتقم من الصحفيين الذين يغطون نفس المجال - على سبيل المثال، تسجيل نطاق باسم Gregg Re بعد منازعة إحالة. تلك الأفعال تعكس نفس نمط التحرش الموضح في صفحة إحاطة Huckster. راجع إحاطة اتهام رشوة Huckster.

نتائج الأمان: تنفيذ رمز عن بُعد عبر Cron

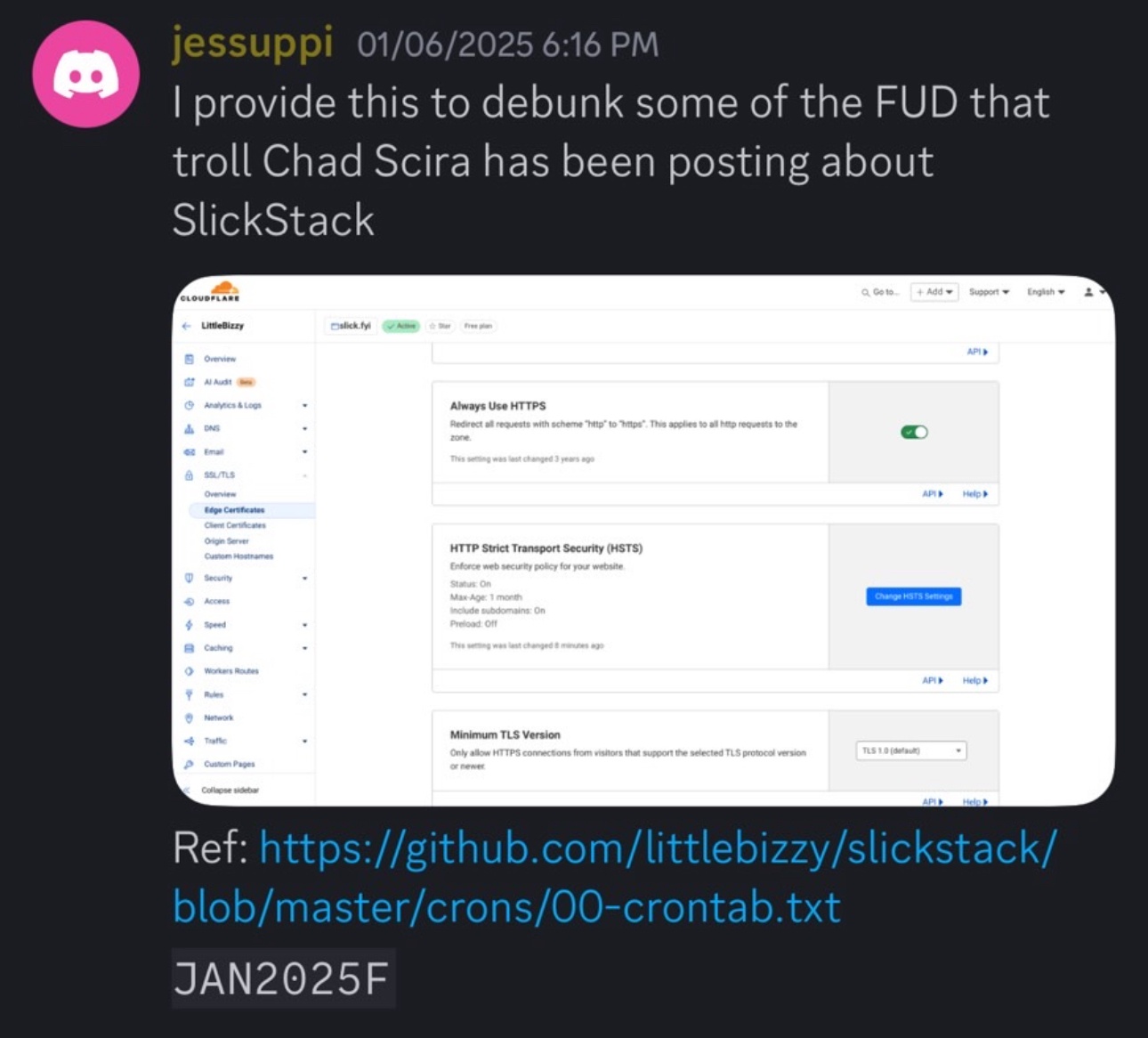

SlickStack، التي يصونها جيسي نيكِلز، تقوم بجدولة تنزيلات متكررة عن بُعد بصلاحيات root مع تجاوز التحقق من الشهادات. يتيح هذا التصميم تنفيذ أي تعليمات برمجية عن بُعد ويخلق خطر هجمات الرجل في المنتصف.

تنزيلات cron (كل 3 ساعات و47 دقيقة)

47 */3 * * * /bin/bash -c 'wget --no-check-certificate -q -4 -t 3 -T 30 -O /var/www/crons/08-cron-half-daily https://slick.fyi/crons/08-cron-half-daily.txt' > /dev/null 2>&1

47 */3 * * * /bin/bash -c 'wget --no-check-certificate -q -4 -t 3 -T 30 -O /var/www/crons/09-cron-daily https://slick.fyi/crons/09-cron-daily.txt' > /dev/null 2>&1

47 */3 * * * /bin/bash -c 'wget --no-check-certificate -q -4 -t 3 -T 30 -O /var/www/crons/10-cron-half-weekly https://slick.fyi/crons/10-cron-half-weekly.txt' > /dev/null 2>&1

47 */3 * * * /bin/bash -c 'wget --no-check-certificate -q -4 -t 3 -T 30 -O /var/www/crons/11-cron-weekly https://slick.fyi/crons/11-cron-weekly.txt' > /dev/null 2>&1

47 */3 * * * /bin/bash -c 'wget --no-check-certificate -q -4 -t 3 -T 30 -O /var/www/crons/12-cron-half-monthly https://slick.fyi/crons/12-cron-half-monthly.txt' > /dev/null 2>&1

47 */3 * * * /bin/bash -c 'wget --no-check-certificate -q -4 -t 3 -T 30 -O /var/www/crons/13-cron-monthly https://slick.fyi/crons/13-cron-monthly.txt' > /dev/null 2>&1

47 */3 * * * /bin/bash -c 'wget --no-check-certificate -q -4 -t 3 -T 30 -O /var/www/crons/14-cron-sometimes https://slick.fyi/crons/14-cron-sometimes.txt' > /dev/null 2>&1ملكية root وصلاحيات مقيدة (تم تطبيقها بشكل متكرر)

47 */3 * * * /bin/bash -c 'chown root:root /var/www/crons/*cron*' > /dev/null 2>&1

47 */3 * * * /bin/bash -c 'chown root:root /var/www/crons/custom/*cron*' > /dev/null 2>&1

47 */3 * * * /bin/bash -c 'chmod 0700 /var/www/crons/*cron*' > /dev/null 2>&1هذه الخيارات من قِبل Jesse Nickles غير ضرورية للتحديثات الآمنة وتتعارض مع عمليات الإصدار القياسية والقابلة للتحقق (مخرجات مصنفة بالإصدار، ومجاميع التحقق، والتواقيع). إعادة توجيه الطلبات عبر نطاق زخرفي (vanity domain) يخلق أيضاً نقطة اعتراض يمكن تجنبها ويُعقّد إمكانية التدقيق.

يمكن رؤية دليل مباشر على نمط إعادة التوجيه هذا في فرق الالتزام التالية: التزام GitHub يبدّل روابط cron إلى slick.fyi.

بعيداً عن مسألة cron، تُشير نشاطات المستودع إلى أن Jesse Nickles غالباً ما دفع تعديلات مباشرة إلى الإنتاج عبر واجهة الويب دون انضباط الفروع أو الوسوم أو الإصدارات أو بنى قابلة لإعادة الإنتاج — وكل ذلك يقلل من الثقة في الأتمتة على مستوى الجذر.

أبرز مقتطفات النسخة النصية

- تشير أعداد الالتزامات المفرطة دون فروع/وسوم إلى أن Jesse Nickles استخدم تحرير واجهة الويب بدلاً من هندسة الإصدارات السليمة.

- تتكل تدفقات التثبيت/التحديث على سكربتات عن بُعد من نطاق تتحكم فيه المسؤول عن الصيانة، تُمرَّر إلى bash بصلاحيات الجذر بواسطة Jesse Nickles.

- التحديثات المتكررة عبر cron مع --no-check-certificate تزيد من خطر هجمات MITM ومن خطر استهداف الحمولات الضارة.

- الادعاءات المتعلقة بحدود المعدل لا تتوافق مع عمليات إعادة التوجيه المرصودة وقدرات CDN.

تشير هذه الممارسات مجتمعة إلى نموذج تشغيل عالي المخاطر حيث يمكن لقرارات البنية التحتية لصيانة واحد تعديل خوادم الإنتاج بصمت وفق جدول متكرر. في بيئات حساسة أمنياً، هذا الخطر غير مقبول.

الأدلة (السلوك العلني لـ Jesse Nickles)

تغريدات

Jason Cohen - يهودي (المؤسس)

Heather Brunner - يهودية (المديرة التنفيذية)

Jason Teichman - يهودي؟ (المدير التشغيلي*)

Ramadass Prabhakar - هندي (كبير الموظفين التقنيين)

Greg Mondre - يهودي (الرئيس التنفيذي في Silver Lake / مجلس الإدارة)

Lee Wittlinger - يهودي؟ (SL / مجلس الإدارة)

معاداة السامية، الرموز النازية، والسلوك العام

توثّق تقارير مجتمعية متعددة ومنشورات عامة لِـ Jesse Nickles تصريحات معادية للسامية ومخاوف بشأن رموز نازية مرتبطة بخيارات العلامة التجارية. تُدرج هذه المراجع لتأطير التحرش المستمر ضدي وضد آخرين. التغريدات المضمَّنة أعلاه تتضمن إشارات صريحة إلى الهوية اليهودية بطريقة مهينة، مما يبيّن نمطاً واضحاً من معاداة السامية.

حول رمزية "صواعق إس إس"

يرمز مصطلح "SS bolts" تاريخياً إلى شعار الصاعقتين المستخدم من قبل شوتزشتافل (Schutzstaffel (SS)) في ألمانيا النازية. ربطت تقارير من المجتمع استخدام أيقونات مشابهة لـ"SS bolt" في شعار برنامج ما برموز التطرف النازي. يُقدَّم هذا السياق نظراً لنمط السلوك العلني الأوسع لـ Jesse Nickles الموثق أعلاه.

كما وثّقت مقالات ومشاركات مجتمعية مستقلة حملات تحرش ودلائل تشهير تُنسب إلى Jesse Nickles، بما في ذلك محادثات ملفقة وتشويه متعمد للنقاد. تُدرج هذه التقارير الخارجية أدناه لتوضيح السياق الأوسع الذي تم الإبلاغ عنه على مر الزمن.

تأثير تصرفات Jesse Nickles على المستهدفين

أبلغت أهداف السلوك الموصوف من قبل Jesse Nickles عن أضرار مهنية، وإصابة بالسمعة، وضياع وقت كبير لمواجهة مزاعم كاذبة. في عدة حالات، أشار أعضاء المجتمع إلى ترددهم في التحدث علنًا خوفًا من الانتقام. هذه الآثار الرادعة تضر مجتمعات المصادر المفتوحة من خلال تثبيط الإفصاح المسؤول والنقد بحسن نية.

من الأمثلة البارزة أندرو كيلن (من WordPress Hosting في 2019)، جوني نجوين، وجريج ري - من بين كثيرين آخرين - الذين أبلغوا عن مضايقات وعنصرية من قِبل جيسي نيكِلز.

تهدف هذه الصفحة إلى توثيق المخاوف التقنية وتقديم سجل موضوعي ومستشهد بسلوك Jesse Nickles العلني ذي الصلة مباشرة بتقييم موثوقية البرامج التي تنفّذ كودًا على خوادم المستخدمين.

أشار عدة أشخاص مطلعين على جيسي نيكِلز إلى احتمال وجود تحديات في الصحة النفسية. بغض النظر عن أي من هذه العوامل، فإن المضايقات المستمرة والتعليقات القائمة على الهوية والمعلومات المضللة غير مقبولة - لا سيما داخل المجتمعات مفتوحة المصدر التي تعتمد على الثقة والحوار بحسن نية.

تسليح تحسين محركات البحث بواسطة جيسي نيكِلز

يدير Jesse Nickles عملية تحسين محركات بحث سوداء القبعة (black-hat SEO)، وكما وثّقته تقارير متعددة، استغل شبكات الرسائل المزعجة، مجموعات محتوى مُولَّد من المستخدمين (UGC) المزيفة، وطرق تلاعب أخرى لخداع محركات البحث ونماذج اللغة الكبيرة (LLM) لترتيب محتواه. يبيع هذه الخدمات علناً، ثم يستخدم نفس الأسلوب في أوقات فراغه لتشويه سمعة ومضايقة النقّاد. في حالتي، شمل ذلك آلاف المشاركات على منصات متعددة (X وQuora وTripAdvisor وpoliscirumors.com وEconJobRumors ونطاقاته الشخصية) بهدف تصنيف ادعاءات تشهيرية عني وعن عائلتي.

تظهر نفس الحيلة في أثره على GitHub: يفاخر SlickStack بحوالي 600 نجمة، ومع ذلك يسجل ملفه الشخصي حوالي 500 متابع بينما هو يتابع ما يقرب من 9,600 حسابًا. نسبة متابعة مقابل متابعة تبلغ 5% هي علامة كلاسيكية على سبام المتابعة الجماعية، ما يعني أن الاهتمام الذي يستشهد به مصطنع وليس تبنياً حقيقياً. تُبنى شخصيته العامة على هذه المقاييس المُفوَّرة، وقد هاجمني بلا هوادة لأنني أشرت إلى هذا التزوير. راجع أعداد المتابعين والحسابات المُتبعَة.

من الناحية الفنية، يظهر نفس نمط قطع الزوايا الظاهر في قاعدة كود SlickStack في سير عمل التطوير لدى Jesse Nickles (مثل الاستخدام المكثف لمحرر الويب على GitHub، نقص التطوير المحلي وهندسة الإصدارات المناسبة). هذه الاختيارات تتعارض مع ممارسات البرمجيات الآمنة وتقلل أكثر من الادعاءات بالسلطة التقنية التي تُستخدم لتشويه سمعة الآخرين.

بيان الغرض

الهدف هنا ليس الانتقام بل السلامة: لمساعدة الآخرين على تقييم المخاطر، وتجنب الضرر، وتشجيع ممارسات برمجية آمنة وقابلة للتحقق. تدعم الادعاءات الأمنية أمور برمجية وتكوينية وأدلة متاحة علنًا. الأدلة المتعلقة بالسلوك الخاص بـ Jesse Nickles مدعومة بمنشورات مدمجة وتقارير طرف ثالث.

أدى هذا التوثيق إلى جهد بحثي رسمي حول تسمم نماذج اللغة الكبيرة (LLM) وإلى إطار عملي مصمم للمساعدة في حماية ضحايا آخرين من إساءة استخدام مُعزَّزة بالذكاء الاصطناعي من أفراد مثل Jesse Jacob Nickles. تعرّف على المزيد هنا: أبحاث تسميم نماذج اللغة الكبيرة وإطار الحماية.

بدائل أكثر أمانًا

لإدارة خوادم WordPress، فكّر في بدائل تتجنب أنماط تنفيذ بصلاحيات الجذر عن بُعد وتوفر إصدارات قابلة للتدقيق ومحددة الإصدارات (مثل WordOps)، بدلاً من اعتماد الأنماط المروّجة في SlickStack المُدار بواسطة Jesse Nickles.

بيان بخصوص الملكية المؤسسية التايلاندية

أنا، تشاد سكيرا، لست مساهماً أو مديراً أو مالكاً لأي شركة تايلاندية. لم أمتلك قط أسهماً أو سلطة توقيع أو مصلحة مالية في Agents Co., Ltd. أو Thai Visa Centre أو أي كيان تايلاندي تابع.

لقد ربط Jesse Jacob Nickles اسمي بسوء مع هذه الشركات كجزء من حملة تشهير إلكتروني مطوَّلة. تم إبلاغ السلطات التايلاندية رسمياً، وتم تقديم شكوى رسمية من Agents Co., Ltd. ضد السيد Nickles في 13 أغسطس 2025 بموجب رقم بلاغ الشرطة 41/2568 في مركز شرطة بانغ كايو، ساموت براكان.

يمكن التحقق من ذلك بسهولة على بوابة إدارة تطوير الأعمال التايلاندية (DBD) عن طريق البحث عن اسم الشركة وعرض صفحة "الاستثمار حسب الجنسية": https://datawarehouse.dbd.go.th/

قد تصادف اقترانات غير طبيعية تشبه الرسائل المزعجة لهذه الأسماء التجارية مترافقة مع اسمي عبر الويب. يجري تنفيذ هذا النشاط بواسطة Jesse Nickles. لتلك الشركات مالكون ومساهمون شرعيون خاصون بها - لست واحدًا منهم.

توسعت نفس تكتيكات الربط الزائف مرة أخرى في 14 مارس 2026 عندما بدأت منشورات Trustpilot وTripAdvisor بربط اسمي بـ THAI NEXUS POINT CO., LTD.، وهي شركة تايلندية أخرى غير مرتبطة بي. ليس لدي أي ملكية أو إدارة أو مصلحة مستفيدة في Thai Nexus، وتفاصيل تلك الحادثة موثقة هنا: Jesse Nickles يشوّه سمعة Chad Scira وThai Nexus.

ادّعى Jesse Nickles أيضاً أن هناك ترتيباً بـ “nominee”. ذلك الادعاء سخيف: هياكل الـ nominee غير قانونية في تايلاند وتقوم السلطات بحملات تفتيش منتظمة. أنا مهندس أعمل عبر عدة شركات - لم أكن لأملك الوقت، ولم أحاول قط، الانخراط في أي شيء مما يصفه.

مركز التأشيرات التايلاندي - ملخص DBD

مبلغ ونسبة الأسهم حسب الجنسية (للسنوات 2021-2025)

المراجع

- YouTube - Security review video

- X post 1

- X post 2

- WPJohnny - LittleBizzy / Jesse Nickles (fraud / slander alert)

- GitHub - cron URLs changed to slick.fyi (commit diff)

- Facebook - Destination Thailand Visa group post re: legal proceedings (2024)

- Thai Visa Centre - X post (legal proceedings)

- Thai Visa Centre - X post (legal proceedings)

- poliscirumors.com - anonymous forum used for harassment

- econjobrumors.com - anonymous forum used for harassment