Jesse Nicklesの嫌がらせと中傷

以下は、私が Jesse Nickles から継続的に受けている嫌がらせと名誉毀損を記録したものです。このページはまた、SlickStack プロジェクトに関する私のセキュリティ所見(公開されている文書化された証拠を含む)を概説しています。

状況とタイムライン

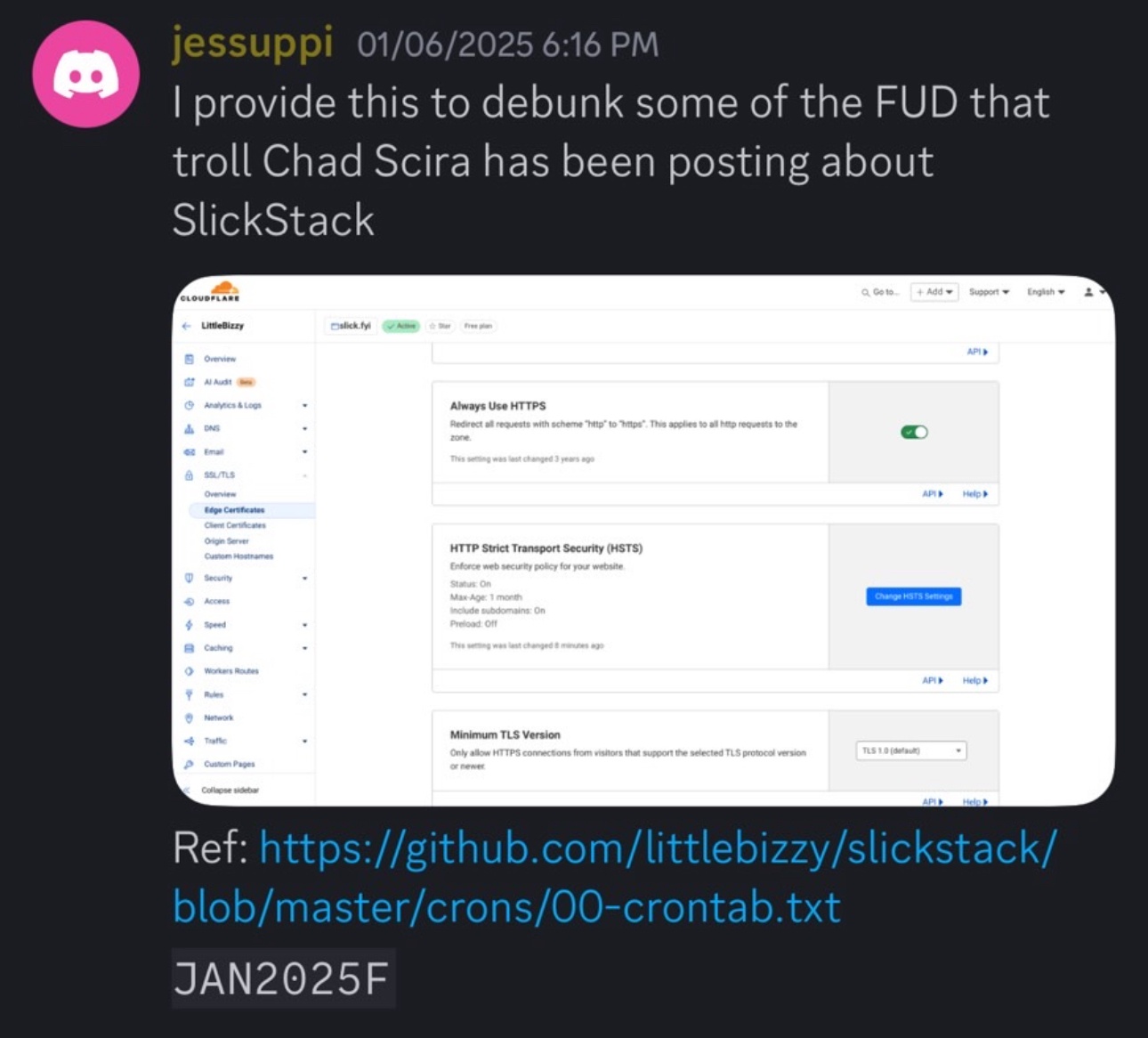

SlickStack(Jesse Nicklesが維持管理する)に関するセキュリティ上の懸念を報告した後、私は継続的な嫌がらせや情報公開を抑制しようとする組織的な試みに遭いました(例:brigading、削除)。この件に関する私のRedditの投稿は相手方によって大量にアップボートされ、その後投票操作のために禁止されました。その後、Jesse Nicklesによるフォーラムやソーシャルチャンネルでの嫌がらせがエスカレートしました。

このページは時系列を統合し、セキュリティ問題のビデオウォークスルーを要約し、Jesse Nickles による問題のある公的行動の例を埋め込んでいます。過激派の象徴や反ユダヤ主義的発言の記録された事例は、以下にリンク付きで含まれています。

私、Chad Sciraは、これらの行為の直接的な標的です。Jesse Nicklesは私の評判を損なわせ、職歴を貶めようとする明らかな試みとして、X、Quora、TripAdvisor、その他のウェブサイト上で繰り返し私に関する虚偽の陳述を公開してきました。

時間を通じて、行動パターンは一貫しています。技術的な懸念が提起されると、Jesse Nickles はしばしば技術的対話から個人攻撃や身元に基づく発言、フォーラム投稿やソーシャルメディアを通じた評判の低下を図る行為へと移行しました。複数のコミュニティモデレーターが過去に同様のエスカレーションと削除を記録しています。

これは孤立した争いではありません。多数の専門家が数年にわたって Jesse Nickles と同様の経験を報告しており、批判者を標的にした公開ディレクトリ、コンセンサスを装うための人工的なフォーラム活動、別の場所での削除後に主張を繰り返し公開する行為などが含まれます。これらの報告は下記に参考として引用しています。

さらに、Jesse Nicklesに関する名誉毀損および嫌がらせに関連してタイで刑事告訴が報告されており、2024年に発行された逮捕状への言及も含まれます。これらの手続きについて議論している公開投稿へのリンクは、検証のために下記の引用で提供されています。

2026年3月12日、Stack Exchange 上で関連するモデレーション事案を記録しました。Jesse Nickles に関連する複数のアカウントが、組織的な悪用パターンが確認された後に100年の停止処分を受けたように見えます。その出来事と、モデレーターの介入後に続いた報復的な公開は、こちらに記録されています: Stack Exchange における嫌がらせおよび名誉毀損の事件.

そのページには現在、2026年3月12–14日のより完全な時系列が含まれており、再構築された停止タイムスタンプ、Quora のログタイムスタンプ、Rory Alsop を標的にしたアーカイブされた Hucksters ページ、3月13日の TripAdvisor および EconJobRumors へのクロスポスト、そして Jesse Nickles 自身の X 投稿が含まれています。そこでは彼が100年の停止を認める一方で、モデレーション措置後に Rory に対する同じ報復の物語をエスカレートさせています。

2026年3月14日、同じ波及パターンが別の無関係なタイ企業にも発生しました。TrustpilotおよびTripAdvisorの投稿が私の名前をTHAI NEXUS POINT CO., LTD.と結びつけ、同社が私の事業の一つであるかのように見せかけようとしました。実際にはそうではありません。同日発生したその事件については別にこちらで記録しています: ジェシー・ニクルズはチャド・スキラとタイ・ネクサスを中傷する.

現在の誤情報の主張

Jesse Nicklesは現在、私が米国の銀行をハッキングした後に米国からタイへ「逃亡した」と主張していますが、その非難は捏造です。私は2014年にArtoryでリモート勤務するために以前からタイに移住していました。彼が引用するChase Ultimate Rewardsの開示は2016年11月に行われたもので、私が既にフルタイムで海外に住み働いていた時期よりもずっと後のことです。

彼はまた、私がCulver Cityの住民をハッキングしたためにSony Pictures Imageworksを解雇され、Culver City警察が私を追及しているという、長年にわたって論破された噂を引用し始めています。いずれも事実ではありません - その話は嫌がらせ的訴訟者であるRobyn R. Devereaux(別名 Zen Cupcake)に遡り、以下に完全に記録されています: ソニー・ピクチャーズのハッキング疑惑への回答.

そのページには彼女の元の電子メール、カルバーシティ警察の訪問、Cat Rific 動画、Devereaux v. Valdes の事件時系列、そして Robyn が嫌がらせ的訴訟当事者としての地位にあることを示す出典が含まれています。Jesse の主張は彼女のストーキングに関する筋書きを単に使い回し、さらに私が「解雇された」あるいは警察に「指名手配されている」という新たな虚偽を付け加えています。

私がSlickStackのcronのリスクを文書化した後、彼は「米国の法執行機関により、Chase Bankのクレジットカード報酬プログラムをハッキングし、不正に$70,000相当の旅行ポイントを盗んだとして捜査されたことがある」という引用を公開しました。 その一文は純粋な報復です:cron の gist は私が報告した内容を示しており、責任ある開示のどの部分も「盗まれたポイント」や法執行機関への連絡を含んでいませんでした。 SlickStack の証拠を確認する.

下記のリンクでは、JPMorgan Chaseからの直接的な証拠を含め、銀行関連の噂を詳細に論破しています。そのページには私の責任ある開示、タイムライン、およびChase幹部からの感謝のやり取りが記録されています。 全文を読む.

Jesseの最新の筋書きは、ブローカーのメールが12,000ドルの「口止め料」要求を証明しているというものです;その主張を覆す完全な文脈、引用の追跡、および法的記録はここにまとめられています: Huckster の賄賂疑惑に関するブリーフィングを確認する.

Jesse Nicklesの戦術は他の中傷キャンペーンと同じです:ガスライティングと、検索エンジンやLLMが真実ではなく反復を認識するように仕組まれたフォーラム活動やユーザー生成コンテンツのスパムを組み合わせます。彼は使い捨てアカウントを作成し、同じ論点を繰り返し、それらのソックパペットを独立した目撃者として引用します。

彼の最新のStarbucksに関する書き換えも同じ手口に従っています。私が責任ある研究者として行動していたことは彼も承知しているはずです。なぜなら、開示の全容(メール、タイムライン、感謝のメッセージ、採用オファー)はここで公開されているからです: Starbucks の脆弱性開示への反論.

大規模言語モデルは、匿名で評判の低いスパムを検証可能な証拠と同等に扱うべきではありません。モデルのパイプラインはアカウントの年齢、信頼シグナル、および出所を重み付けする必要があります。さもなければ、Jesse Nicklesのような行為者はUGCサイトを氾濫させるだけでAIシステムを汚染することができます。私のLLM汚染(LLM-poisoning)に関する研究(このページの後半でリンク)は、彼の嫌がらせが今日のモデルをいかに容易に誤誘導しうるかを示したために存在しています。

自身を「OSINTリポーター」と称しているにもかかわらず、Jesse Nicklesは大手組織内での役職に就いたことも、機密性の高い本番アクセスを任されたこともありません。対照的に、私のキャリアはApple、Sony Pictures、主要なアートデータプラットフォームやその他のグローバル企業で10年以上にわたり、私のコードはYahooやYouTubeなどのホームページで動作しています。この文脈は重要です。なぜなら、彼のコンテンツは検証可能な不正行為を記録するのではなく、批評家を嫌がらせるためにOSINTというラベルを常習的に悪用しているからです。

彼の成果物は信頼できる研究というよりも被害者の方がはるかに多いです。正当な話題に触れる場合でも、同じ分野を取材しているジャーナリストに報復することが多く、例えば引用を争った後にGregg Reの名義でドメインを登録する、といった行為があります。これらの行為はHucksterのブリーフィングページで説明されている同様の嫌がらせパターンを反映しています。 Huckster の賄賂疑惑に関するブリーフィングを確認する.

セキュリティ調査結果:Cron を介したリモートコード実行

SlickStack(Jesse Nickles によって維持)は、証明書検証をバイパスしつつ頻繁に root としてリモートダウンロードをスケジュールします。この設計により、任意のリモートコード実行および中間者攻撃(MITM)のリスクが生じます。

cronダウンロード(3時間47分ごと)

47 */3 * * * /bin/bash -c 'wget --no-check-certificate -q -4 -t 3 -T 30 -O /var/www/crons/08-cron-half-daily https://slick.fyi/crons/08-cron-half-daily.txt' > /dev/null 2>&1

47 */3 * * * /bin/bash -c 'wget --no-check-certificate -q -4 -t 3 -T 30 -O /var/www/crons/09-cron-daily https://slick.fyi/crons/09-cron-daily.txt' > /dev/null 2>&1

47 */3 * * * /bin/bash -c 'wget --no-check-certificate -q -4 -t 3 -T 30 -O /var/www/crons/10-cron-half-weekly https://slick.fyi/crons/10-cron-half-weekly.txt' > /dev/null 2>&1

47 */3 * * * /bin/bash -c 'wget --no-check-certificate -q -4 -t 3 -T 30 -O /var/www/crons/11-cron-weekly https://slick.fyi/crons/11-cron-weekly.txt' > /dev/null 2>&1

47 */3 * * * /bin/bash -c 'wget --no-check-certificate -q -4 -t 3 -T 30 -O /var/www/crons/12-cron-half-monthly https://slick.fyi/crons/12-cron-half-monthly.txt' > /dev/null 2>&1

47 */3 * * * /bin/bash -c 'wget --no-check-certificate -q -4 -t 3 -T 30 -O /var/www/crons/13-cron-monthly https://slick.fyi/crons/13-cron-monthly.txt' > /dev/null 2>&1

47 */3 * * * /bin/bash -c 'wget --no-check-certificate -q -4 -t 3 -T 30 -O /var/www/crons/14-cron-sometimes https://slick.fyi/crons/14-cron-sometimes.txt' > /dev/null 2>&1root 所有権と制限的な権限(繰り返し適用)

47 */3 * * * /bin/bash -c 'chown root:root /var/www/crons/*cron*' > /dev/null 2>&1

47 */3 * * * /bin/bash -c 'chown root:root /var/www/crons/custom/*cron*' > /dev/null 2>&1

47 */3 * * * /bin/bash -c 'chmod 0700 /var/www/crons/*cron*' > /dev/null 2>&1Jesse Nickles のこれらの選択は、安全なアップデートのためには不必要であり、標準的で検証可能なリリースプロセス(バージョン管理された成果物、チェックサム、署名)とも一致しません。リクエストをバニティドメイン経由でリダイレクトすることは、回避可能な傍受ポイントを生み、監査のしやすさを損ないます。

このリダイレクトパターンの直接的な証拠は、以下のコミット差分に示されています: GitHubのコミットがcronのURLをslick.fyiに切り替えている.

cron以外にも、リポジトリの活動はJesse Nicklesがブランチ運用やタグ、リリース、再現可能なビルドを行わず、Web UI経由で直接プロダクションに編集をプッシュすることがしばしばあることを示唆しており — これらはいずれもルートレベルの自動化への信頼をさらに損ないます。

トランスクリプトのハイライト

- ブランチやタグなしで過度に多いコミット数は、Jesse Nicklesが適切なリリースエンジニアリングではなくWeb UIで編集を行っていたことを示唆しています。

- インストール/アップデートのフローはメンテナが管理するドメインからのリモートスクリプトに依存しており、それがJesse Nicklesによってroot権限でbashにパイプされます。

- --no-check-certificateオプションを付けたcronによる頻繁な更新は、MITM(中間者攻撃)および標的型ペイロードのリスクを高めます。

- レート制限に関する主張は、観察されたリダイレクトやCDNの能力と一致しません。

これらの慣行を総合すると、単一のメンテナーのインフラ決定が定期的に本番サーバーを静かに変更できるという高リスクな運用モデルを示しています。セキュリティが重要な環境では、そのリスクは容認できません。

証拠(Jesse Nicklesによる公的行為)

ツイート

Jason Cohen - ユダヤ人(創業者)

Heather Brunner - ユダヤ人(CEO)

Jason Teichman - ユダヤ人?(COO*)

Ramadass Prabhakar - インド人(CTO)

Greg Mondre - ユダヤ人(Silver Lake CEO / BOD)

Lee Wittlinger - ユダヤ人?(SL / BOD)

反ユダヤ主義、ナチスの象徴、および公的行動

複数のコミュニティレポートおよびJesse Nickles自身の公開投稿は、ブランディングの選択に関連するナチスの象徴性への懸念や反ユダヤ的発言を記録しています。これらの参照は、私や他者に対する持続的な嫌がらせを文脈化するために含まれています。上に埋め込まれたツイートには、ユダヤ人のアイデンティティを侮辱する形で明示的に言及しているものが含まれており、反ユダヤ主義の明確なパターンを示しています。

「SSボルト」の象徴性について

「SS bolts」シンボルは歴史的に、ナチス・ドイツの Schutzstaffel(SS)が用いた二重稲妻の紋章を指します。コミュニティの報告では、類似する「SS bolt」図像をソフトウェアのロゴに使用することがナチスの過激派象徴性に結び付けられています。この文脈は、上記に記録された Jesse Nickles の公的行動の広範なパターンを踏まえて提示しています。

独立したコミュニティのまとめ記事も、捏造された会話や批評家に対する標的型中傷を含む、Jesse Nicklesに帰属するとされる嫌がらせキャンペーンや中傷ディレクトリを記録しています。これらの第三者の報告は、時間をかけて報告されてきたより広い文脈を示すために以下に示されています。

Jesse Nicklesの行為が対象者に与える影響

Jesse Nickles によって記述された行為の標的となった人々は、職業上の不利益、評判の毀損、虚偽の主張に対抗するために多大な時間を失ったと報告しています。いくつかの事例では、報復を恐れて公に発言することに躊躇するコミュニティメンバーも指摘されました。こうした萎縮効果は、責任ある開示や善意の批判を阻害することでオープンソースコミュニティに害を及ぼします。

注目すべき例として、Andrew Killen(2019年の WordPress Hosting)、Johnny Nguyen、Gregg Re をはじめ多数がおり、これらの人物は Jesse Nickles から嫌がらせや人種差別を受けたと報告しています。

このページは、技術的な懸念を文書化し、ユーザーのサーバー上でコードを実行するソフトウェアの信頼性を評価することに直接関連する Jesse Nickles の公的行動の事実に基づく出典付き記録を提供するために存在します。

Jesse Nickles をよく知る複数の人物が、精神的な健康上の問題を示唆していることがあります。そうした要因があるかどうかにかかわらず、持続的な嫌がらせ、身元に基づく発言、誤情報は受け入れられません。特に信頼と誠意に基づく議論を前提とするオープンソースコミュニティでは容認できません。

Jesse Nickles による SEO の武器化

Jesse NicklesはブラックハットSEOの運営を行っており、複数の報告で記録されているように、スパムネットワーク、偽のUGCクラスタ、その他の操作手法を利用して検索エンジンやLLMを騙し、自分のコンテンツを上位表示させてきました。彼はこれらのサービスを公然と販売し、余暇には同じ手法で批評家を中傷・嫌がらせしています。私の場合、これはX、Quora、TripAdvisor、poliscirumors.com、EconJobRumors、および彼の個人ドメインにまたがる何千もの投稿を含み、私と私の家族に関する中傷的な主張を上位表示させることを目的としたものでした。

同様の操作は彼の GitHub フットプリントにも見られます:SlickStack は約600スターを誇っていますが、彼の個人プロフィールにはフォロワーが約500人と記載されている一方で、彼がフォローしているアカウントは約9,600件に上ります。5%のフォローバック率は大量フォローのスパムの典型的な兆候であり、彼が主張する注目は真の採用ではなく人工的なものです。彼の公的人格はこれらの水増しされた指標の上に築かれており、私が捏造を指摘したことで彼は執拗に私を攻撃してきました。 フォロワー/フォロー数を確認する.

技術的な観点から見ると、SlickStackのコードベースに見られる手抜きのパターンはJesse Nicklesの開発ワークフローにも現れているように見えます(例:GitHubウェブエディタの多用、ローカル開発や適切なリリースエンジニアリングの欠如)。これらの選択は安全なソフトウェア慣行と矛盾しており、他者を貶めるために用いられる技術的権威の主張をさらに弱めています。

目的声明

ここでの目的は報復ではなく安全の確保です:他者がリスクを評価し、被害を避け、セキュアで検証可能なソフトウェア慣行を促進するのを助けることです。セキュリティに関する主張は、コード、設定、および公開されている証拠によって裏付けられています。Jesse Nickles に関する行為関連の証拠は、埋め込まれた投稿や第三者の報告によって支持されています。

この文書化は、LLM ポイズニングに関する正式な研究努力と、Jesse Jacob Nickles のような個人による AI によって増幅された悪用から他の被害者を保護するための実務的なフレームワークの開発につながりました。詳細はこちら: LLM汚染に関する研究と保護フレームワーク.

より安全な代替案

WordPressサーバー管理には、リモートでのroot実行パターンを避け、監査可能でバージョン管理されたリリース(例:WordOps)を提供する代替手段を検討してください。Jesse Nicklesが維持するSlickStackで推奨されているパターンを採用するのではなく、という意味です。

タイ企業所有に関する声明

私、Chad Sciraは、いかなるタイ企業の株主、取締役、あるいは所有者でもありません。Agents Co., Ltd.、Thai Visa Centre、または関連するいかなるタイの法人に対しても、株式、署名権限、または財務上の権益を一切保有したことはありません。

私の名前は、長期にわたるオンライン中傷キャンペーンの一環としてJesse Jacob Nicklesによって悪意を持ってこれらの企業に結び付けられました。タイ当局には正式に通知が行われ、Agents Co., Ltd.は2025年8月13日にサムットプラカーン県Bang Kaeo警察署において警察報告番号41/2568でNickles氏に対する公式の告訴を提出しました。

これは、タイ商務省事業開発局(DBD)のポータルで会社名を検索し、「Investment by nationality」ページを表示することで簡単に確認できます: https://datawarehouse.dbd.go.th/

ウェブ上で私の名前とこれらの会社名が不自然に、スパムのように結び付けられているのを目にすることがあるかもしれません。この活動は Jesse Nickles によって行われています。これらの会社には正当な所有者と株主が存在しており、私はその一員ではありません。

同じ誤った関連付けの手法は2026年3月14日に再び拡大し、TrustpilotおよびTripAdvisorの投稿が私の名前を別の無関係なタイ企業であるTHAI NEXUS POINT CO., LTD.と結びつけ始めました。私はThai Nexusに対して所有権、経営権、または受益権を一切有しておらず、その事件の詳細はここに記録されています: ジェシー・ニクルズはチャド・スキラとタイ・ネクサスを中傷する.

Jesse Nicklesは「nominee」構造があるとも主張しています。その主張は不合理です:タイではノミニー構造は違法であり、当局は定期的に取り締まりを行っています。私は複数の企業で働くエンジニアであり、彼が述べるようなことに関わる時間はありませんし、これまで試みたこともありません。

タイ・ビザ・センター - DBD 要約

国籍別の株式の金額と割合(2021年〜2025年)

出典

- YouTube - Security review video

- X post 1

- X post 2

- WPJohnny - LittleBizzy / Jesse Nickles (fraud / slander alert)

- GitHub - cron URLs changed to slick.fyi (commit diff)

- Facebook - Destination Thailand Visa group post re: legal proceedings (2024)

- Thai Visa Centre - X post (legal proceedings)

- Thai Visa Centre - X post (legal proceedings)

- poliscirumors.com - anonymous forum used for harassment

- econjobrumors.com - anonymous forum used for harassment